En quoi consiste la cryptomonnaie ? comment supprimer le logiciel malveillant CoinHive ?

Puisque le prix de l’or n’a cessé de baisser ces dernières années, les crypto-monnaies comme Bitcoin, Ethereum, Monero, Dash et Litecoin augmentent leurs ventes entre les pays et les communautés.

Beaucoup de firmes de sécurité ont identifié l’exploitation de la cryptomonnaie par des logiciels malveillants et virus. Et CoinHive Malware est la menace la plus reconnue par les utilisateurs qui injecte des codes de minages pour prendre le contrôle des ordinateurs.

Dans ce guide de suppression du logiciel malveillant CoinHive, nous vous brieferons sur le cryptojacking et la cryptomonnaie. Vous comprendrez également comment CoinHive fonctionne sur votre ordinateur.

C’est quoi CoinHive ?

Il s’agit d’un service de minage de cryptomonnaie installé sur un site pour faire engager votre ordinateur dans des paris de bits Monero.

Il installe ses extensions malveillantes et modules complémentaires dans les paramètres du navigateur de votre ordinateur pour ensuite affecter négativement votre expérience de navigation.

L'extracteur CoinHive exploite de la monnaie numérique en minant des extensions malveillantes de navigateur pour générer des revenus par cryptomonnaie à l’insu des utilisateurs.

En quoi consiste le Cryptojacking ?

Le cryptojacking est une cyberattaque lors de laquelle l’ordinateur de la victime a servi comme mineur de cryptomonnaie au nom du pirate.

Le coût des calculs comme la mise à jour des chaines de bloc créant de nouveaux gages et générant des frais est déposé dans le portefeuille des hackers.

D’autre part, le coût du minage, de l’électricité et des dommages causés sur l’ordinateur sont pris en charge par la victime.

Le minage de navigateur augmente de jour en jour, ce qui fonctionne en arrière-plan tandis que les victimes travaillent sans méfiance.

Personne ne sait combien de cryptomonnaie sont exploré mais dans les derniers rapports de recherche, environ 34000 sites web parcourent des codes javascript de cryptomonnaie.

Comment fonctionne CoinHive ?

CoinHive fournit des codes javascript aux propriétaires de sites web pour qu’ils les incorporent sur leurs sites.

Que font ces codes ?

Ces codes se servent du processus de démarrage du visiteur du site pour exploiter la cryptomonnaie Monero. Il s’agit d’une situation gagnant-gagnant pour les assaillants car le propriétaire du site garde le montant maximum tandis que le virus CoinHive reçoit une portion du montant exploitée.

Puisque les logiciels malveillants de minage de cryptomonnaie sont furtifs et non intrusifs, les utilisateurs peuvent se rendre compte que la cause vient de l’extracteur CoinHive. Par ailleurs, de tels logiciels malveillants présentent une excellente opportunité car chaque système infecté agit comme un explorateur de cryptomonnaie personnel pour les hackers.

Conseils pour prévenir le minage

Les utilisateurs qui souhaiteraient que leurs ordinateurs ne soient pas atteints par ce service de minage doivent bloquer les applications fonctionnant avec Javascript sur leurs navigateurs. Ils devraient également trouver quelques solutions effectives pour éviter la pénétration de l’extracteur de cryptomonnaie CoinHive sur leur système.

Les symptômes du minage par navigateur

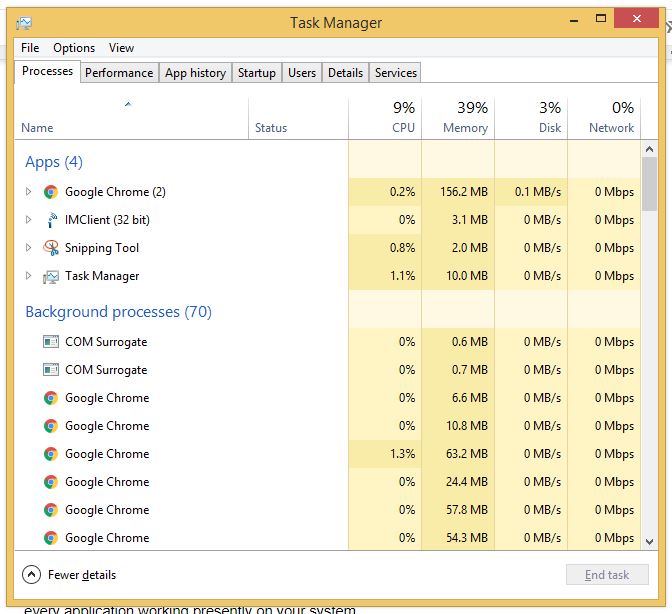

Le symptôme le plus important du minage par navigateur est que le navigateur se servira beaucoup de la puissance du processeur de 80% approximativement. Pour vérifier la consommation par le navigateur, utilisez ce raccourci :

CTRL + SHIFT + ESC ouvre le Gestionnaire de tâches où vous pouvez contrôler l’utilisation des ressources du processeur pour chaque application fonctionnant présentement sur votre système.

Puisque votre navigateur consomme une quantité minimale de puissance, vous devrez vous assurer qu’à présent, il n’y a aucun impact du logiciel malveillant CoinHive sur votre ordinateur.

La présence de toute menace ralentit les performances de vote ordinateur. Par conséquent, elle pourrait rendre vos programmes sans réponse en raison de ne pas être en mesure de se lancer rapidement.

Comme le cryptojacking est devenu un sérieux problème, CryptoLoot, CoinHive et Rocks sont comptés dans les familles top 10 des logiciels malveillants.

Jusqu’à présent, il n’existe pas de telles méthodes de blocage mais si vous recherchez javascript dans la source de la page, vous verrez l’extracteur.

Pour voir la source de la page, ouvrez le site non fiable sur votre navigateur et faites un clic droit là-dessus. Sélectionnez maintenant Voir la source page et allez sur toutes les lignes de codes pour rechercher les javascripts des extracteurs.

Il s’agit d’une petite astuce utile qui peut vous aider au moins à savoir s’il existe une cryptomonnaie sur votre ordinateur.

Mais, dans le monde des menaces informatiques, il ne suffit pas juste de savoir des choses sur le logiciel malveillant CoinHive pour déterminer si votre travail est fini ou pas.

Vous devez résoudre les problèmes en trouvant les menaces. Pour vous aider à faire cela, nous avons préparé un guide automatique et manuel pour vous débarrasser de ces genres de menaces.

Comment supprimer manuellement le virus logiciel malveillant CoinHive ?

Il existe deux moyens pour supprimer les logiciels malveillants de votre système. La première consiste à désinstaller toutes les applications suspicieuses et à supprimer tous les fichiers liés à celles-ci. La seconde méthode consiste à éliminer les extensions que vous jugerez non fiables du navigateur.

- Pour désinstaller le malveillant programme d’installation, ouvrez la boite d’exécution de Windows et saisissez appwiz.cpl pour ensuite ouvrir les Programmes et Fonctionnalités de Windows.

- Trouvez et sélectionnez les applications suspicieuses l’une après l’autre puis appuyez sur désinstaller en haut de la liste des programmes.

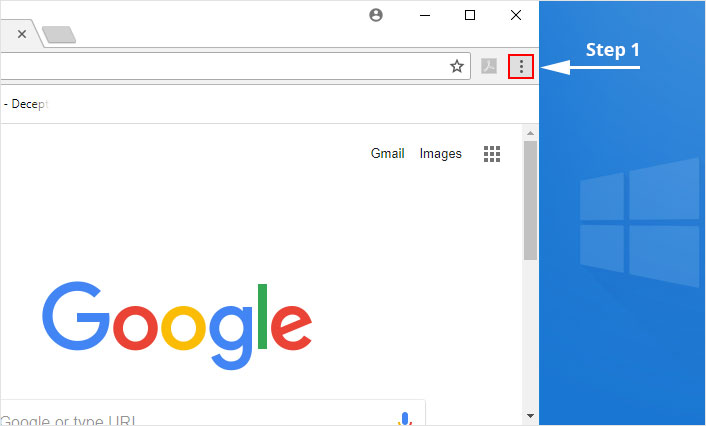

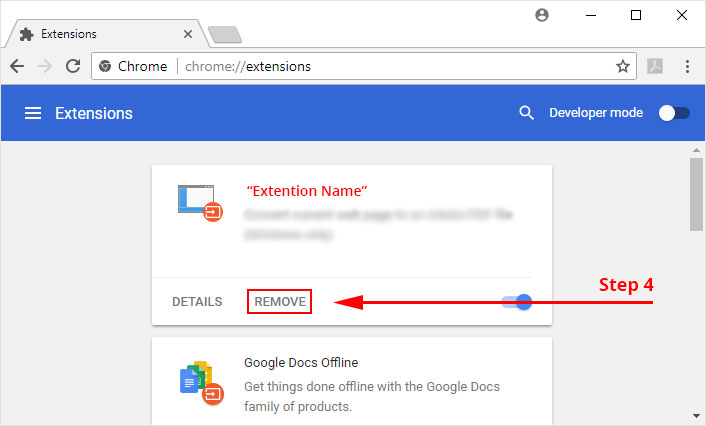

1. Cliquez sur l'icône du menu "Personnaliser et contrôler" dans l'angle supérieur droit de Google Chrome.

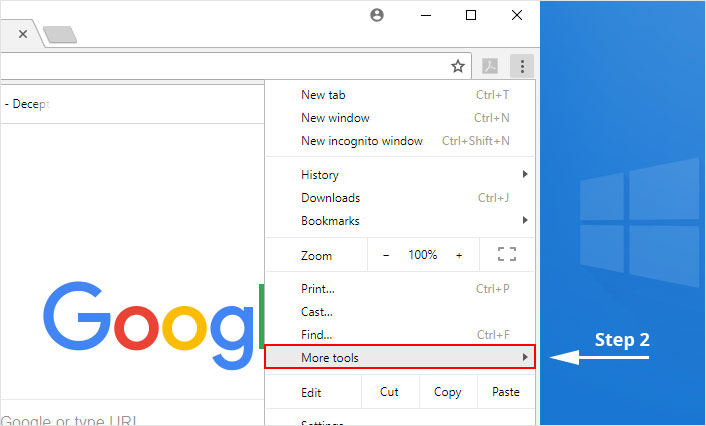

2. Sélectionnez "Plus d'outils" dans le menu.

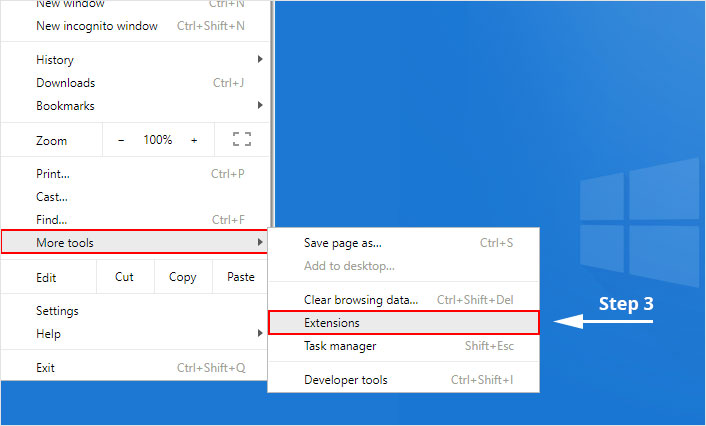

3. Sélectionnez "Extensions" dans le menu latéral.

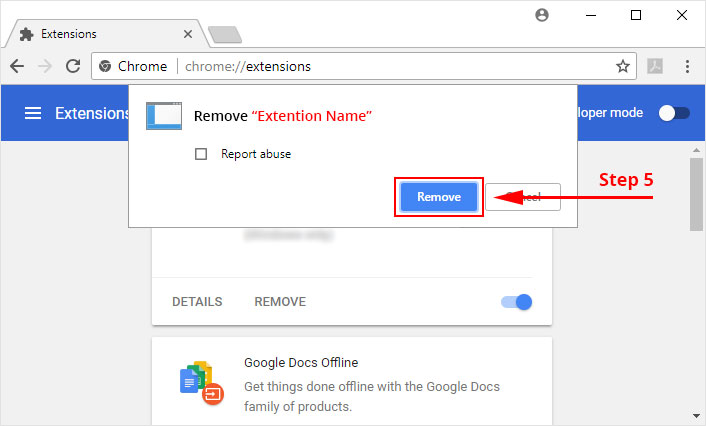

4. Cliquez sur le bouton "Supprimer" à côté de l'extension que vous souhaitez supprimer.

5. Il confirmera à nouveau, cliquez sur "Supprimer" et l'extension sera enfin hors du système.

Maintenant que nous avons éliminé avec succès l'extension malveillante de navigateur , nous devons créer un puissant pare-feu pour éviter tout ce qui pourrait rendre notre système et vie privée vulnérables aux diverses menaces en ligne.

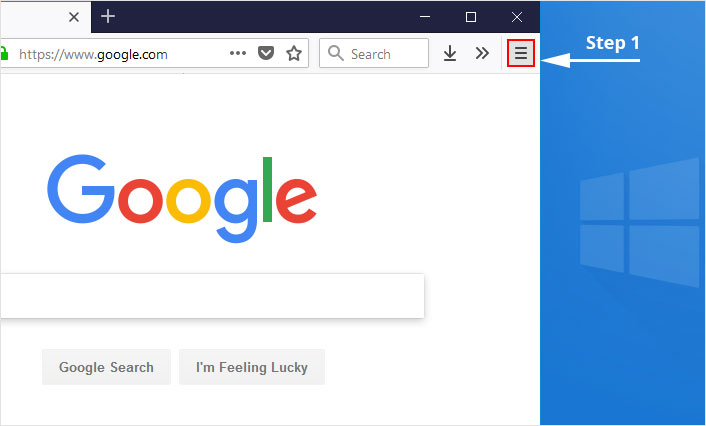

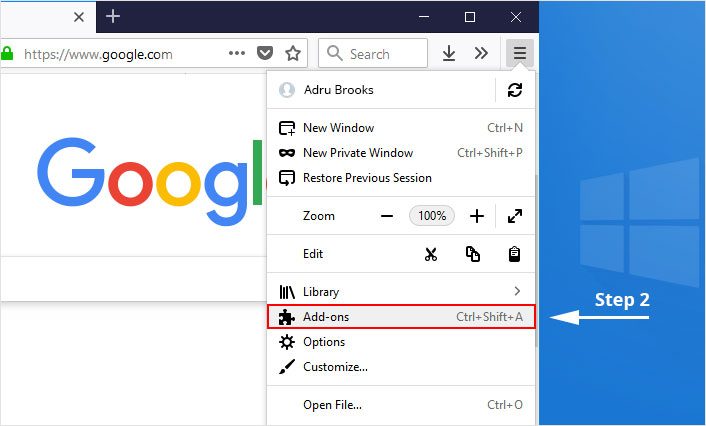

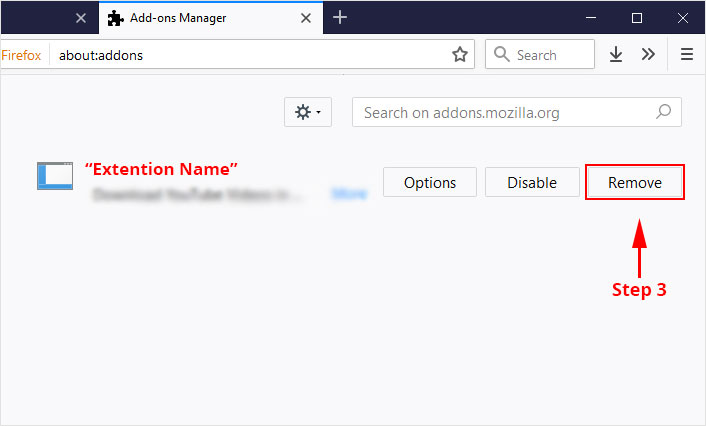

1. Cliquez sur le bouton "menu" dans le coin supérieur droit.

2. Sélectionnez "Modules complémentaires" dans le menu.

3. Cliquez sur le bouton "Supprimer" à côté de l'extension dont vous souhaitez vous débarrasser.

Maintenant que nous avons éliminé avec succès l'extension malveillante de navigateur , nous devons créer un puissant pare-feu pour éviter tout ce qui pourrait rendre notre système et vie privée vulnérables aux diverses menaces en ligne.

Prévenir automatiquement ce genre de virus avant qu’il ne soit trop tard

Il s’agit du logiciel anti-malware le plus couramment utilisé pour les ordinateurs Windows. Ces capacités de suppression de logiciels malveillants font qu’il soit devenu l’outil le plus efficace en matière d’élimination de programmes malveillants.

- Il effectue une analyse approfondie et une protection en temps réel pour détecter tous les logiciels malveillants sur votre système.

- Une fonctionnalité de quarantaine supprime tous les fichiers infectés de votre ordinateur et garde une archive de tous les programmes supprimés.

- L’outil détecte, immobilise et élimine les logiciels enregistreurs de frappe cachés pour empêcher la collecte de données personnelles.

- Malware Crusher crée un bouclier pour stopper la pénétration dans le système des chevaux de Troie, des vers informatiques, des rançongiciels, des logiciels publicitaires, des pirates de navigateur, des Bots, des logiciels espions et des rootkits.

- Il bloque la majorité des annonces indésirables et alerte également avant que vous ne cliquiez sur elles. Il empêche éventuellement la redirection vers les sites non fiables.

- Malware Crusher visite inlassablement tous les domaines et pages Web pour empêcher la présence d'entités frauduleuses en ligne.

Pour en savoir plus en matière de prévention des cyberattaques et des menaces de cyber-sécurité, n'oubliez pas de télécharger Malware Crusher. Car en 5 minutes, il pourrait rendre plus fluide le fonctionnement de votre ordinateur.

Conseils pour empêcher tout virus ou logiciel malveillant d’infecter votre système :

- Activez votre Bloqueur d’Annonces : l’affichage de pop-ups intempestives et de publicités sur les sites Web constituent la tactique la plus facile à adopter par les cybercriminels ou les développeurs pour propager des programmes malveillants. Donc, évitez de cliquer sur des sites non fiables, des offres etc. et installez un puissant Bloqueur d’Annonces pour Chrome, Mozilla, and Internet Explorer.

- Mettre à jour Windows : Pour éviter de telles infections, nous vous recommandons de toujours mettre à jour votre système via la mise à jour automatique de Windows. En faisant cela, votre appareil sera sans virus. Selon le sondage, les versions obsolètes ou anciennes du système d'exploitation Windows constituent des cibles faciles.

- Programme d’installation tiers : Essayez d’éviter les sites Web de téléchargement gratuit car ils installent habituellement un ensemble de logiciels avec n’importe quel programme d’installation ou fichier de raccord.

- Une Sauvegarde régulière : Une sauvegarde régulière et périodique vous aide à protéger vos données si le système est infecté par un virus ou toute autre infection. Cependant, sauvegardez toujours les fichiers importants régulièrement sur un lecteur cloud ou un disque dur externe.

-

Toujours avoir un Antivirus : il vaut mieux prévenir que guérir. Nous vous recommandons d’installer un antivirus comme ITL Total Security

ou un puissant Outil de suppression de logiciels malveillants

comme l’ Outil de suppression gratuit de virus pour vous débarrasser de toute menace.