Le groupe de pirates DarkHydrus se sert de Microsoft Excel pour injecter RogueRobin Malware

RogueRobin Malware est une menace infâme développée par le groupe de piratage APT DarkHydrus. La nouvelle campagne malveillante attribuée à ce groupe utilise Google Drive et Microsoft Excel via des serveurs C2 pour des attaques mondiales.

Selon les rapports de cyber-sécurité, les attaques ciblées impliquaient l'envoi de documents Excel activés pour les macros (code VBA) et de fichiers .xlsm via des emails de filoutage en arabe.

DarkHydrus - un groupe de pirates informatiques ayant de mauvaises intentions s’adresse aux pays du Moyen-Orient. Les macros téléchargent un fichier .txt et une application regsvr32.exe, puis un fichier c # tombe sur l'ordinateur de la victime.

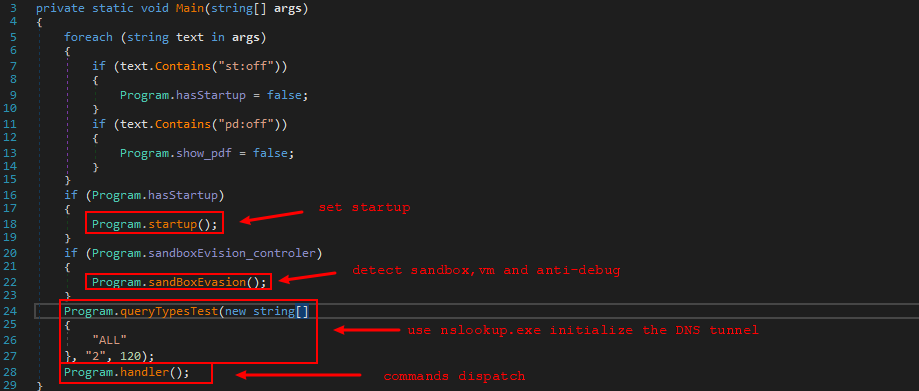

Une fois que le fichier soit exécuté, il récupère une charge utile surnommée RogueRobin Malware, une porte dérobée entièrement dotée de nombreuses fonctionnalités pour les auteurs de menaces.

Il permet aux opérateurs de DarkHydrus d'exécuter des scripts PowerShell de manière à tirer parti des fonctionnalités de PowerShell et à en ajouter de nouvelles en générant de nouveaux scripts.

Avant d'exécuter toute fonctionnalité, la charge utile vérifie si elle s'exécute dans un sandbox. Si le contenu ne s'exécute pas dans un sandbox, il tente alors de s'installer de manière persistante dans le système.

La charge utile interagit avec le serveur C2 puis injecte et communique avec le logiciel malveillant de DarkHydrus. Le logiciel malveillant RogueRobin utilise Google Drive en tant que canal C2, que nous allons décrire plus loin anddans cet article.

En quoi consiste RogueRobin Malware ?

Il s’agit d’un cheval de Troie à haut-risque qui se propage via des campagnes de courriers indésirables et délivre de malveillantes pièces jointes comme des documents de Microsoft Excel dans l’ordinateur de la victime.

Après une infiltration réussie, RogueRobin se connecte au serveur à distance, télécharge de nombreux fichiers et exécute un nombre incalculable de commandes à partir de ceux-ci. Les cybercriminels gagnent principalement accès au système et y accomplissent des tâches variantes sans que vous ne l’approuviez.

Le logiciel malveillant se sert de Google Drive comme une seconde méthode pour envoyer des instructions malsaines via le canal de tunneling DNS et active la commande x_mode. Une fois les valeurs attribuées à chaque variable de la commande, RogueRobin télécharge le fichier sur Google Drive.

Le logiciel malveillant continuera d’utiliser le DNS pour communiquer sur les serveurs C2. Il vérifie également à plusieurs reprises les débogueurs chaque fois qu'il effectue une requête DNS. Si un débogueur est identifié, la requête génère un sous-domaine codé en hexadécimal (676f6f646c75636b.gogle [.] Co) qui signifie « goodluck ».

Pour rester à l’abri des attaques du cheval de Troie RogueRobin, vous devez connaître tous les cas possibles où il endommage votre ordinateur. Les symptômes énumérés ci-dessous vous indiqueront les dangers d’une infection virale.

- Performances informatiques lentes

- Les pop-ups non pertinents reviennent sans cesse sur votre navigateur

- Peu de programmes fonctionnent par eux-mêmes, même si vous les fermez

- Le fichier se multiplie et se duplique tout seul

- Les fichiers ou programmes sont nouveaux et inconnus

- Refuser l'accès aux fichiers et aux dossiers

- Le disque dur endommagé

- Il infecte et supprime les fichiers de sauvegarde

- Si les attaques sont plus graves alors le système de messagerie du système s’arrête

- Il modifie les fichiers des éditeurs de registre Windows

- Il désactive les paramètres du pare-feu et déposez d'autres menaces malveillantes dans le système.

Toutes ces choses énumérées ci-dessus mettent en risque votre ordinateur. De même, Encore plus, ces attaques de virus deviennent de plus en plus complexes jour après jour et se sont facilement imposées comme un outil de victimisation de la andcyber-sécurité.

Désinstaller les fichiers et programmes d’un logiciel malveillant

D’une certaine manière, ce logiciel malveillant a pénétré votre ordinateur et a infiltré avec succès les vulnérabilités du système. Il existe de grandes chances que l’extension installe à votre insu d’autres fichiers et programmes malveillants sur votre ordinateur.

Par conséquent, les étapes ci-dessous vous aideront à désinstaller et à effacer tous les fichiers et programmes indésirables installés par le biais de logiciels malveillants.

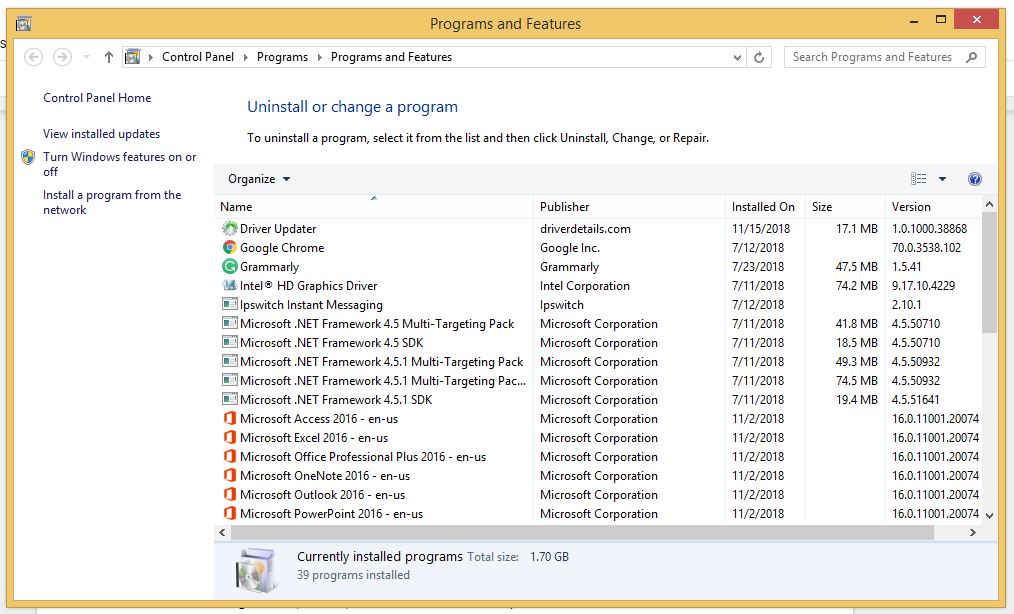

- Appuyez sur Ctrl + Shift +Esc pour ouvrir le gestionnaire de tâches. Ici, vous devez sélectionner tous les programmes suspicieux. Faites un clic droit sur les programmes sélectionnés puis cliquez sur Terminer la tâche.

- Appuyez sur Windows + R pour ouvrir la boite d’exécution. Saisissez appwiz.cpl pour ouvrir les Programmes et Fonctionnalités.

- Sélectionnez tous les programmes suspicieux et désinstallez-les un par un. Une fois l'installation terminée, redémarrez votre ordinateur pour ensuite vous rediriger vers les Programmes et Fonctionnalités de Windows pour vérifier si l'application est toujours présente dans andvotre PC.

Réinitialiser les paramètres des navigateurs

Réinitialiser le navigateur constitue une bonne option car il donne une chance de supprimer tous les changements effectués au niveau des paramètres par le logiciel malveillant. Les étapes ci-dessous vous aideront à réinitialiser les paramètres de Chrome et Firefox.

Réinitialiser Google Chrome

- Cliquez sur les trois points sur Google Chrome

- Sélectionnez Paramètres, défilez jusqu’en bas de la page et cliquez sur Avancées.

- Défilez encore jusqu’à la fin pour cliquer sur Restaurer les paramètres par défaut > Réinitialiser les paramètres.

Réinitialiser Mozilla Firefox

- Ouvrez le menu de Firefox (au coin droit de la fenêtre)

- Sélectionnez Aide > Informations de dépannage > Réinitialiser Firefox > Finir

- Vous pouvez également essayer le Mode sans échec pour désactiver l’extension.

Les processus sont trop longs, les méthodes manuelles sont des techniques étape par étape dont l'exécution nécessite des connaissances techniques et plus de temps.

Les attaquants de logiciels publicitaires sont très avancés et obtiennent un accès illégal à l’ordinateur. Éventuellement, ils rendent leur logiciel publicitaire plus adaptable, résilient et dommageable. Il est impossible d'arrêter la cyberguerre et le cyber-terrorisme avec un logiciel antivirus commun.

Par conséquent, la meilleure étape préventive consiste à mettre à niveau nos systèmes de cyberdéfense chez nous et au bureau avec ces outils de cyber-sécurité offrant une fonction de protection en temps réel, une fonction de quarantaine, une protection Web et une technologie anti-exploitation.

Si votre ordinateur ne dispose pas de ce genre de logiciel, alors nous vous conseillons vivement de télécharger et d’installer ITL Total Security et Malware Crusher pour empêcher les attaques de logiciels malveillants sur votre système. Ils sont tous les deux efficaces et créent un bouclier fonctionnant 24/7 contre toute menace informatique.

Ces outils sont fortement recommandés si vous voulez bénéficier d’une andprotection totale de votre système.

Conseils pour empêcher tout virus ou logiciel malveillant d’infecter votre système :

- Activez votre Bloqueur d’Annonces : l’affichage de pop-ups intempestives et de publicités sur les sites Web constituent la tactique la plus facile à adopter par les cybercriminels ou les développeurs pour propager des programmes malveillants. Donc, évitez de cliquer sur des sites non fiables, des offres etc. et installez un puissant Bloqueur d’Annonces pour Chrome, Mozilla, and Internet Explorer.

- Mettre à jour Windows : Pour éviter de telles infections, nous vous recommandons de toujours mettre à jour votre système via la mise à jour automatique de Windows. En faisant cela, votre appareil sera sans virus. Selon le sondage, les versions obsolètes ou anciennes du système d'exploitation Windows constituent des cibles faciles.

- Programme d’installation tiers : Essayez d’éviter les sites Web de téléchargement gratuit car ils installent habituellement un ensemble de logiciels avec n’importe quel programme d’installation ou fichier de raccord.

- Une Sauvegarde régulière : Une sauvegarde régulière et périodique vous aide à protéger vos données si le système est infecté par un virus ou toute autre infection. Cependant, sauvegardez toujours les fichiers importants régulièrement sur un lecteur cloud ou un disque dur externe.

-

Toujours avoir un Antivirus : il vaut mieux prévenir que guérir. Nous vous recommandons d’installer un antivirus comme ITL Total Security

ou un puissant Outil de suppression de logiciels malveillants

comme l’ Outil de suppression gratuit de virus pour vous débarrasser de toute menace.