Analyse approfondie sur Smoke Loader

En Mars 2018, une vaste campagne de programmes malveillants distribuant un injecteur ou un chargeur était documentée dans de nombreux rapports sur la cybersécurité. Le principal objectif de la campagne était d'infecter les ordinateurs Windows en leur distribuant de la charge utile.

Ces charges utiles étaient uniques à bien des égards car elles présentaient des mécanismes de persistance, d’injection croisée et d’évasion. Smoke Loader Malware, également appelé Dofoil, est une charge utile de ce type.

Le logiciel malveillant peut pénétrer votre système de n'importe où et constitue un exemple typique de crypto mineur. Dans cet article, vous comprendrez le fonctionnement Smoke Loader, de quoi s'agit-il ? et comment s’en débarrasser ?

En quoi consiste Smoke Loader Malware ?

Aussi connu sous le nom de Dofoil, ce logiciel malveillant est relativement petit et utilise un Bot qui distribue de différentes familles de logiciels malveillants dans votre ordinateur. Même s’il est conçu pour injecter des logiciels malveillants, il détient ses propres capacités qui font qu’on le caractérise de logiciel malveillant.

Malgré son âge, cette menace demeure forte et a récemment été propagée lors des campagnes RigEK et MalSpam. Dans cet article, nous allons apprendre comment le logiciel malveillant se décompresse et comment il interagit sur les serveurs en ligne.

Détecté en juin 2011, le logiciel malveillant a été annoncé en vente par un utilisateur appelé SmokeLdr. Les experts en sécurité informatique le considéraient comme un programme malveillant de type cheval de Troie par lequel les cybercriminels s'infiltrent dans le système informatique sans le consentement de l'utilisateur.

Après une infiltration réussie, il accomplit les tâches suivantes :

- Mise à jour automatique

- Enlever les traces

- Télécharger d'autres menaces malveillantes

Cependant, de nos jours, l’injecteur ou le chargeur sont utilisés pour télécharger des logiciels malveillants de type cryptojacking. Ainsi, le problème de Smoke Loader devient sérieux dans le monde de l’informatique.

Il utilise la technique d'injection propagée dans sa campagne, ce qui fait qu’il soit une petite application et une grosse erreur. Le vecteur d'infection initial est un document Word et Excel malveillant qui active les macros et lance une chaîne de téléchargement de menaces malveillantes.

Comment fonctionne Smoke Loader ?

Immédiatement après avoir infiltré le système de l’utilisateur, Smoke Loader se connecte à un serveur C2 à distance pour télécharger la dernière version. Il modifie la date de son fichier exécutable pour ne pas être détecté par un outil de sécurité. Puisqu'il supprime les autorisations de lecture ou d’écriture, l’utilisateur ne peut pas accéder au fichier car il est bloqué.

En envoyant en permanence des requêtes à des URL légitimes, il dissimule sa connexion au serveur C2 et chiffre le trafic en ligne pour qu'il ne soit pas détecté. À en juger par ce comportement, nous pouvons placer cette menace dans la classe des chevaux de Troie avancés.

Smoke Loader a propagé divers autres virus, tels que Coinhive et d’autres extracteurs de cryptomonnaie, uniquement pour collecter des informations sensibles.

- Il utilise des ressources système pour exploiter des crypto-monnaies telles que Bitcoins et Monero et rend le système instable. Cela pourrait entraîner une perte de données permanente, du fait que le disque dur, utilisé à sa capacité maximale, génère une chaleur excessive qui l’endommage. Tous les revenus obtenus vont aux cybercriminels et les utilisateurs souffriront de problèmes informatiques.

- Il s’agit d’un programme malveillant de traçage de données qui enregistre des informations sensibles en collectant des types de données tels que les frappes au clavier, les identifiants de connexion et les mots de passe enregistrés, les informations sur les banques et les moyens de paiement, les sites Web visités et d’autres fichiers enregistrés. Par conséquent, cela représente une menace importante pour la vie privée des utilisateurs et peut entraîner de graves problèmes de confidentialité, notamment des pertes financières.

- Il s’est également répandu à partir de l’identité des victimes et du piratage des navigateurs Web sur les réseaux sociaux tels que Facebook, Skype, etc. Sur ces réseaux, il envoie des fichiers ou URL malicieusement déguisés à tous les contacts. Par exemple, le logiciel malveillant envoie des messages tels que « Vérifier ma nouvelle photo ». Il s’agit d’un faux message qui semble suspect et qu’il ne faut pas ouvrir, surtout s’il n’est pas écrit dans votre langue maternelle.

De nombreux logiciels malveillants effectuent les actions ci-dessus pour générer des revenus pour leurs développeurs. En résumé, la présence du programmes malveillant Smoke Loader pose un certain nombre de problèmes qui fait qu’on devrait l’éliminer immédiatement à l’aide d’un antivirus ou d’un anti-programmes malveillants fiable.

Comment éviter l’installation de Smoke Loader ?

Smoke Loader installe son échantillon original et le remplace par une nouvelle version. Lors de l'analyse des échantillons, nous avons trouvé un chemin d'accès en ligne sur les serveurs C2 qui télécharge la version mise à jour.

http://<CnCaddress>/system32.exe.

Remplacer l’échantillon original avec la dernière version rend plus difficile sa détection et un nouveau crypteur reconditionnerait l'échantillon mis à jour. Cette astuce modifie également les serveurs C2 et enregistre le serveur dans un sous-dossier caché situé dans% APPDATA%.

Quelques échantillons initiaux du logiciels malveillant Smoke Loader :

- D363e8356c82a1043bb300c12c6c7603

- F60ba6b9d5285b834d844450b4db11fd

- Efa7f95edacec888f39e5ce0ee675a95

Pour éviter cela, soyez toujours très prudent lorsque vous naviguez sur Internet et en particulier lorsque vous téléchargez ou installez un logiciel. Analysez soigneusement chaque pièce jointe d'un courrier électronique suspect et non reconnaissable. Si vous trouvez un tel fichier, ne l'ouvrez pas et supprimez l'email immédiatement.

Les publicités intrusives semblent légitimes, mais une fois cliquées dessus, redirigent l'utilisateur vers des sites Web douteux comme les jeux d'argent, les rencontres entre adultes, la pornographie, etc. Ces annonces proviennent de logiciels publicitaires de types PUP téléchargés par le logiciel malveillant Smoke Loader.

Par conséquent, il est conseillé de supprimer toutes les applications et les plug-ins de navigateur suspects.

Nous vous recommandons également de vivement analyser les processus de téléchargement ou d’installation de manière à pouvoir vous désinscrire de tous les programmes ajoutés. Les téléchargeurs ou programmes d’installation tiers incluent des programmes malveillants et ne doivent donc jamais être utilisés. La même chose s'applique aux mises à jour logicielles.

La nouvelle attaque du logiciel malveillant Smoke Loader cible plusieurs identifiants et est principalement distribuée par des spams de phishing, des pièces jointes et des documents infectés.

Supprimer Smoke Loader

Les cybercriminels infiltrent manuellement votre ordinateur et le virus Smoke Loader remplace les autres applications tout en créant une porte dérobée pour saisir d'autres menaces malveillantes. C'est une situation gagnant-gagnant pour les attaquants, car le virus Smoke Loader infiltre d'une manière ou d'une autre le système avec le motif de collecter des informations.

Par conséquent, pour que votre système reste propre, nous avons préparé un guide de suppression de Smoke Loader qui vérifie la présence de code malveillant et le supprime de manière authentique. Notre guide est divisé en deux segments différents : une méthode automatique et une autre manuelle.

Méthode de prévention automatique

Avec cet article, vous obtenez une idée brève sur le fonctionnement de Smoke Loader et sa façon d’infecter votre ordinateur. Pour créer un bouclier contre les attaques de logiciels malveillants, nous vous proposons un outil de protection antivirus + antimalware + PC : Malware Crusher qui combat, prévient et élimine complètement la menace de votre système. Les capacités de suppression suivantes permettent de répondre aux besoins de chacun en matière de cybersécurité :

- Il effectue une analyse approfondie et une protection en temps réel pour détecter tous les logiciels malveillants sur votre système.

- Une fonctionnalité de quarantaine supprime tous les fichiers infectés de votre ordinateur et garde une archive de tous les programmes supprimés.

- L’outil détecte, immobilise et élimine les logiciels enregistreurs de frappe cachés pour empêcher la collecte de données personnelles.

- Malware Crusher crée un bouclier pour stopper la pénétration dans le système des chevaux de Troie, des vers informatiques, des rançongiciels, des pirates de navigateur, des logiciels publicitaires, des extensions et des rootkits.

- Il bloque la majorité des annonces indésirables et alerte également avant que vous ne cliquiez sur elles. Il empêche éventuellement la redirection vers les sites non fiables.

- Malware Crusher visite inlassablement tous les domaines et pages Web pour empêcher la présence d'entités frauduleuses en ligne.

Après avoir téléchargé, installé, analysé et supprimé Smoke Loader et toutes les menaces similaires, vous n’avez besoin d’aucune autre méthode de prévention. La méthode automatique est une clé en soi pour éliminer la menace.

Toutefois, si vous envisagez de supprimer la menace manuellement, vous pouvez suivre le processus mentionné ci-dessous. Le guide ci-dessous comprend de petites tâches telles que la désinstallation de programmes, la fin du processus du gestionnaire de tâches, la suppression de l'historique de navigation, etc.

Méthode de Prévention Manuelle

- Appuyez sur Ctrl + Shift +Esc pour ouvrir le gestionnaire de tâches. Ici, vous devez sélectionner tous les programmes suspicieux. Faites un clic droit sur les programmes sélectionnés puis cliquez sur Terminer la tâche.

- Vous pouvez maintenant fermer le gestionnaire de tâches.

- Appuyez sur Windows + R pour ouvrir la boite d’exécution. Saisissez appwiz.cpl pour ouvrir les Programmes et Fonctionnalités.

- Sélectionnez tous les programmes suspicieux et désinstallez-les un par un. Une fois l'installation terminée, redémarrez votre ordinateur pour ensuite vous rediriger vers les Programmes et Fonctionnalités de Windows pour vérifier si l'application est toujours présente dans votre PC.

- Une fois convaincu, appuyez sur Windows + R pour ouvrir la boite d’exécution. Saisissez regedit, cliquez sur ok et OUI pour finir.

- Parcourez les fichiers HKEY, HKLM, etc., recherchez tous les fichiers suspects et supprimez-les.

- Vous pouvez également supprimer les extensions malveillantes de vos navigateurs.

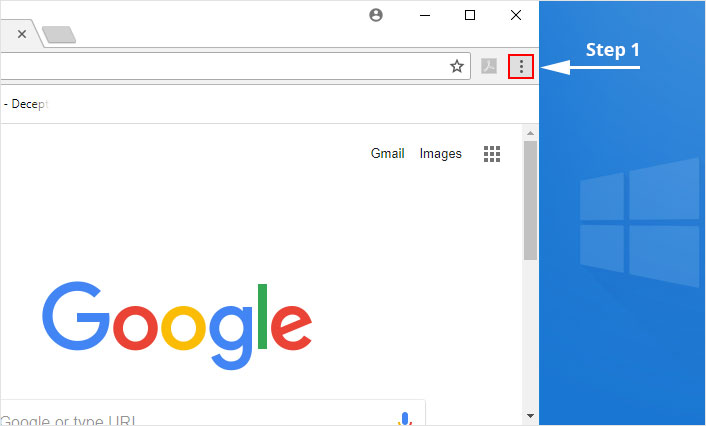

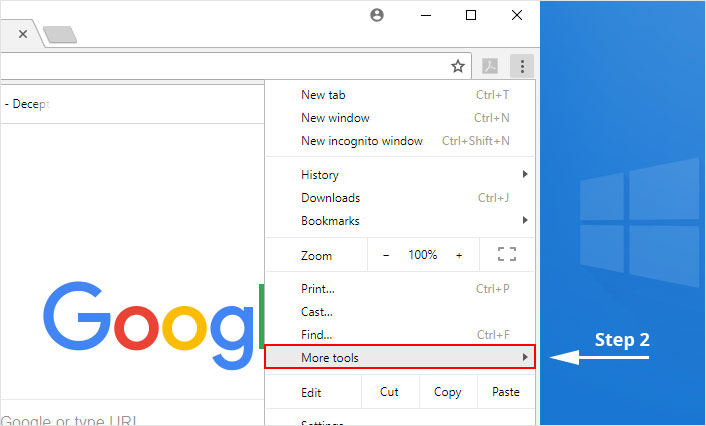

1. Cliquez sur l'icône du menu "Personnaliser et contrôler" dans l'angle supérieur droit de Google Chrome.

2. Sélectionnez "Plus d'outils" dans le menu.

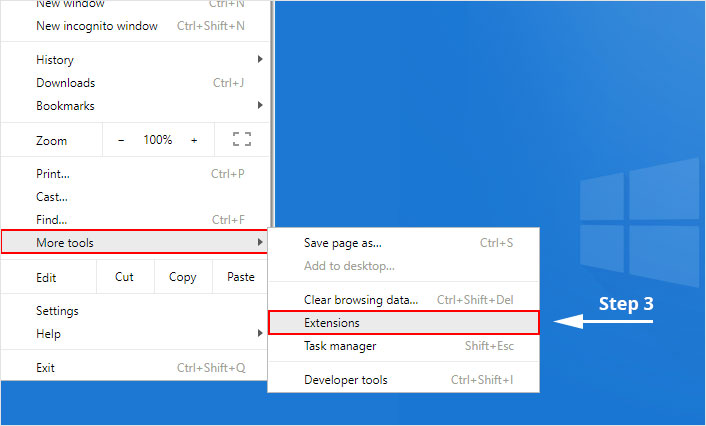

3. Sélectionnez "Extensions" dans le menu latéral.

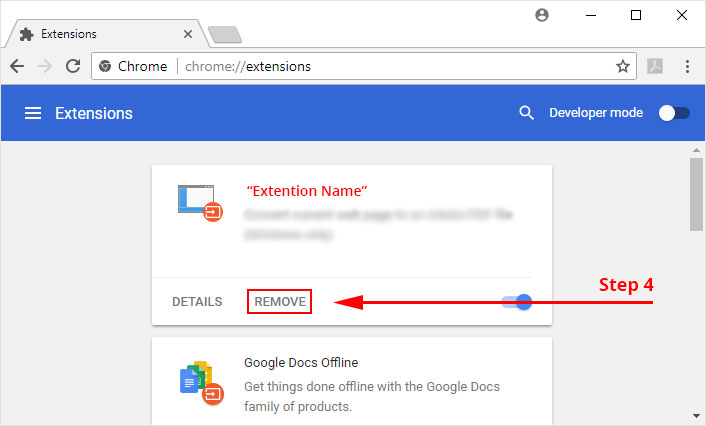

4. Cliquez sur le bouton "Supprimer" à côté de l'extension que vous souhaitez supprimer.

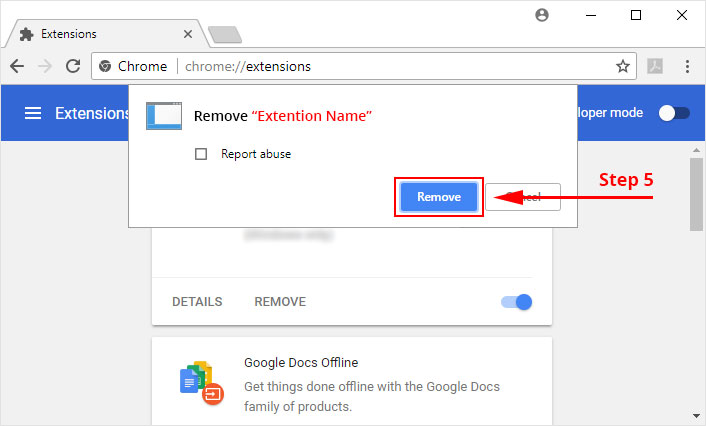

5. Il confirmera à nouveau, cliquez sur "Supprimer" et l'extension sera enfin hors du système.

Maintenant que nous avons éliminé avec succès l'extension malveillante de navigateur , nous devons créer un puissant pare-feu pour éviter tout ce qui pourrait rendre notre système et vie privée vulnérables aux diverses menaces en ligne.

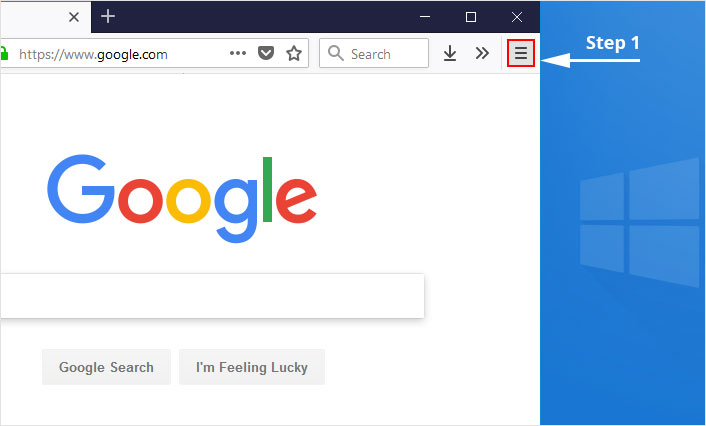

1. Cliquez sur le bouton "menu" dans le coin supérieur droit.

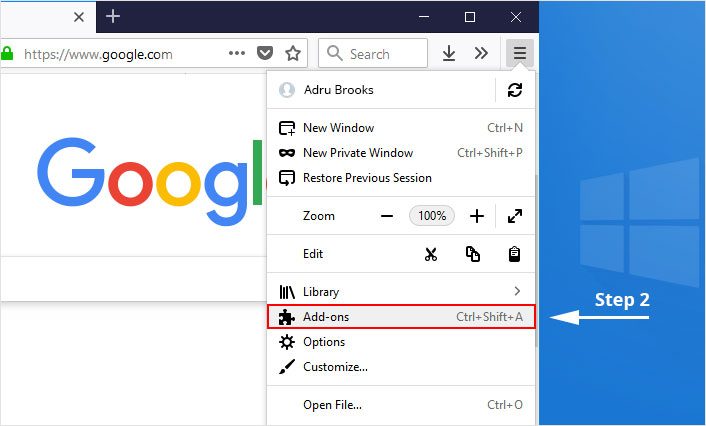

2. Sélectionnez "Modules complémentaires" dans le menu.

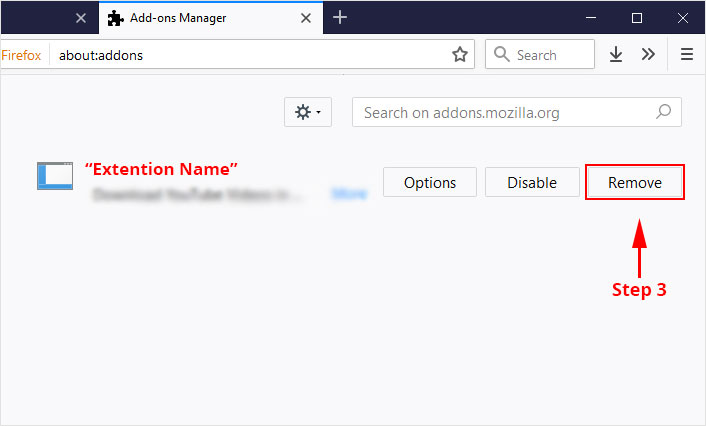

3. Cliquez sur le bouton "Supprimer" à côté de l'extension dont vous souhaitez vous débarrasser.

Maintenant que nous avons éliminé avec succès l'extension malveillante de navigateur , nous devons créer un puissant pare-feu pour éviter tout ce qui pourrait rendre notre système et vie privée vulnérables aux diverses menaces en ligne.

La méthode manuelle peut ne pas fonctionner dans certains cas sous Windows, car détecter les fichiers de registre modifiés et suspicieux dans les éditeurs de registre paraitrait difficile. D’un autre côté, si un fichier utile a été effacé, alors la fenêtre arrêterait de fonctionner correctement.

C’est pourquoi il est fortement recommandé d’utiliser un outil automatique pour empêcher les attaques de logiciels malveillants sur votre ordinateur. Si vous souhaitez avoir une meilleure connaissance des événements sur le monde de la technologie liés aux attaques et aux programmes de sécurité, cliquez sur l’icône cloche située dans le coin gauche de votre écran et inscrivez-vous pour recevoir les mises à jour et les notifications quotidiennes.

Veuillez également à télécharger Malware Crusher car sa fonctionnalité de 5 minutes pourrait vous aider à contrer ce genre de phénomène et de fournir une protection complète à votre ordinateur.

Conseils pour empêcher tout virus ou logiciel malveillant d’infecter votre système :

- Activez votre Bloqueur d’Annonces : l’affichage de pop-ups intempestives et de publicités sur les sites Web constituent la tactique la plus facile à adopter par les cybercriminels ou les développeurs pour propager des programmes malveillants. Donc, évitez de cliquer sur des sites non fiables, des offres etc. et installez un puissant Bloqueur d’Annonces pour Chrome, Mozilla, and Internet Explorer.

- Mettre à jour Windows : Pour éviter de telles infections, nous vous recommandons de toujours mettre à jour votre système via la mise à jour automatique de Windows. En faisant cela, votre appareil sera sans virus. Selon le sondage, les versions obsolètes ou anciennes du système d'exploitation Windows constituent des cibles faciles.

- Programme d’installation tiers : Essayez d’éviter les sites Web de téléchargement gratuit car ils installent habituellement un ensemble de logiciels avec n’importe quel programme d’installation ou fichier de raccord.

- Une Sauvegarde régulière : Une sauvegarde régulière et périodique vous aide à protéger vos données si le système est infecté par un virus ou toute autre infection. Cependant, sauvegardez toujours les fichiers importants régulièrement sur un lecteur cloud ou un disque dur externe.

-

Toujours avoir un Antivirus : il vaut mieux prévenir que guérir. Nous vous recommandons d’installer un antivirus comme ITL Total Security

ou un puissant Outil de suppression de logiciels malveillants

comme l’ Outil de suppression gratuit de virus pour vous débarrasser de toute menace.