Xbash : un nouveau logiciel malveillant détenant à la fois les fonctionnalités d’un rançongiciel, d’un botnet et d’un extracteur de cryptomonnaie.

L’équipe de HTRI a détecté une nouvelle menace qui cible les systèmes d’exploitation Windows et Linux. Développé par un groupe de cybercriminels appelé Iron Group, Xbash possède les capacités d’un rançongiciel, d'un botnet et d’un extracteur de cryptomonnaie. Ce qui fait qu’il constitue un risque énorme pour les utilisateurs qui seront, après son infiltration, demandés à payer un certain montant.

Il détient également les caractéristiques similaires d’un ver informatique et d’un botnet, ce qui lui permet de se propager très rapidement après avoir détecté les failles des serveurs.

En tant que destructrice de données, il est difficile de conserver les données une fois que le logiciel malveillant ait infiltré votre ordinateur. Xbash détecte la base de données et fait de Linux et Windows ses cibles.

Il détient également une fonctionnalité d’un rançongiciel car il prétend restaurer les données après avoir été payé par les victimes. En d'autres termes, nous pouvons le considérer comme un logiciel malveillant multiplateforme avec des capacités d'auto-propagation et des techniques d'attaque.

En tant que nouveau type de programme malveillant, il peut s'avérer difficile pour les utilisateurs de supprimer le programme malveillant Xbash. Toutefois, ne vous inquiétez pas, nous avons préparé un guide de suppression du programme malveillant Xbash détaillé pour empêcher son attaque permanente sur votre ordinateur.

Cependant, avant d’apprendre à supprimer le malware, commençons par comprendre quelques fonctionnalités et variantes de sources pouvant figurer sur votre ordinateur.

Les fonctionnalités de Xbash Malware

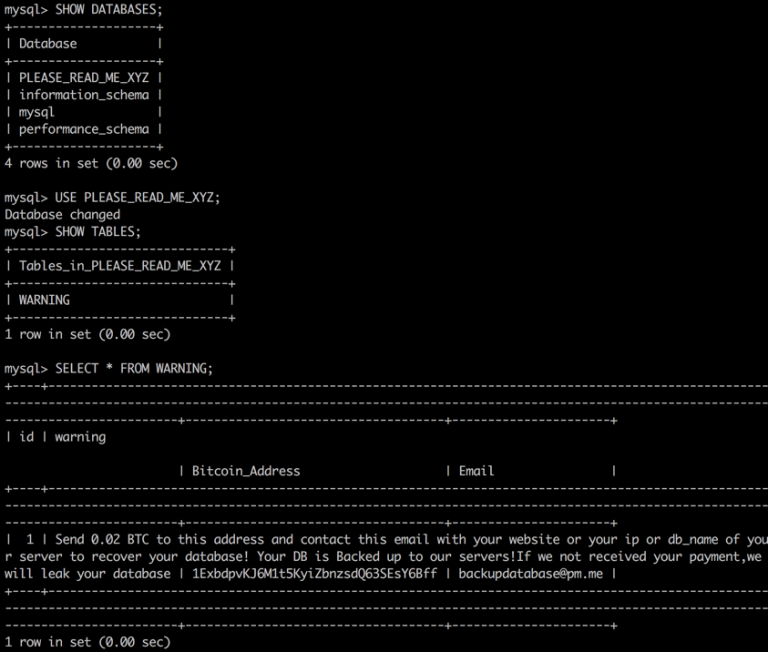

Xbash Malware cible Windows et efface les bases de données MySQL, PostgreSQL et MongoDB des victimes pour être payé en Bitcoin. Il opère de la manière suivante :

- Il s’agit d’une combinaison d’un rançongiciel, d’un botnet et d’un extracteur de cryptomonnaie.

- Il vise généralement Microsoft Windows en tant que crypto ransomware.

- Le composant ransomware aide le logiciel malveillant à cibler et à supprimer les bases de données basées sur Linux.

- Il n’existe aucune fonctionnalité de ce type permettant de récupérer des données par le biais d’une rançon.

- Xbash a d'abord été développé en Python, puis converti en exécutables ELF Linux autonomes.

- Il cible les adresses IP et les noms de domaine, exploite les services Internet.

- Il envoie des codes malveillants JavaScript ou VBScript afin de télécharger et d’exécuter un extracteur de cryptomonnaie sur des ordinateurs.

- Il a la capacité d'analyser des serveurs vulnérables qui sont ensuite utilisés pour récupérer des codes malveillants.

- Les fonctionnalités anti-détection permettent au logiciel malveillant de se cacher des outils de suppression de logiciels malveillants.

- Étant un logiciel malveillant multiplateforme, il insère les modules python malveillants et les compile avec succès.

- Environ 48 transactions entrantes liées aux portefeuilles Xbash ont généré un revenu total de 0,964 bitcoins, soit 6 000 USD à ce jour.

- Jusqu'à présent, il n'existe aucune preuve solide que les rançons payées permettent de récupérer les données des victimes.

Les versions importantes de Xbash Malware

- Ransom.Linux.XBASH.A

- Ransom.Linux.XBASH.AB

- Ransom.Linux.XBASH.AC

- Ransom.Linux.XBASH.AD

- Ransom.Linux.XBASH.AE

- Ransom.Linux.XBASH.AF

- Trojan.JS.POWLOAD.AA

- Trojan.VBS.POWLOAD.A

- Trojan.Win32.INFOSTEAL.TIDAOCN

- Coinminer.Win32.MALXMR.AX

- Coinminer_TOOLXMR.SMB-WIN64

- Coinminer.Unix.MALXMR.AA

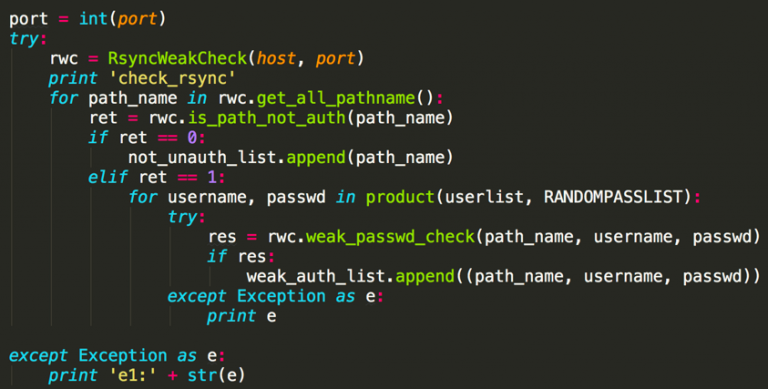

Étant doté de différentes fonctionnalités, Xbash se fraye un chemin dans le système en insérant un nom d’utilisateur faible et des combinaisons provenant de ports ouverts.

Une fois que vous soyez connecté, le logiciel malveillant supprime la base de données et en crée un nouveau avec un faux identifiant et mot de passe. Après cela, il verrouille le système, modifie les fichiers et demande aux victimes de payer la rançon.

Les chercheurs ont pu trouver les échantillons de logiciels malveillants pour Windows et Linux qui créent des fichiers binaires au moment où le système est devenu plus vulnérable. Ils ont également détecté Xbash comme étant la première famille de logiciels malveillants présentant les mêmes fonctionnalités qu’un rançongiciel, qu’un ver informatique et qu’un extracteur de cryptomonnaie. Les experts ont prédit que ce logiciel malveillant continuerait d’évoluer et qu’il pourrait bientôt attaquer les passerelles de paiement en ligne.

Afin de prévenir les attaques, nous vous recommandons vivement de télécharger Malware Crusher pour vous protéger du rançongiciel Xbash et de ses fonctionnalités d'extraction de cryptomonnaie de votre système domestique.

Xbash est une menace persistante qui analyse les adresses IP et choisit ses cibles en se basant sur certains critères (toujours méconnus). Contrairement aux autres cyberattaques du groupe Iron, il semble que gagner de l’argent soit le seul objectif des assaillants par le biais de rançongiciels et du cryptomining.

Il se propage rapidement par le biais de spams, de sites Web, de partage de fichiers Peer to Peer, de logiciels gratuits (mises à jour de faux logiciels), de logiciels piratés et de clickjacking social. Cela dégrade les performances de l'ordinateur et vous oblige à payer de l'argent pour vos propres fichiers dans un délai déterminé.

Une fois infecté, les attaques deviennent graves, les paramètres des navigateurs Web sont modifiés et le disque dur de l'ordinateur corrompu. Les applications cessent de répondre parfois il manque même quelques fichiers de programme importants. De plus, les victimes n'ont aucun moyen de savoir d'où les pirates créent des fichiers malveillants et comment ils les introduisent dans le système.

Par conséquent, nous suggérons aux victimes de suivre le guide de suppression des logiciels malveillants Xbash détaillé ci-dessous pour libérer votre système de tout rançongiciel et extracteur de cryptomonnaie.

En raison des attaques de ce logiciel malveillant avancé, l’accès à votre ordinateur peut être bloqué. Ainsi, notre premier objectif serait de débloquer votre accès avant de commencer à utiliser un outil anti-malware. Voici quelques astuces pour regagner l’accès dans votre ordinateur.

Débloquez l’accès de votre ordinateur avant que Xbash ne corrompt tout

Le guide de suppression des logiciels malveillants ci-dessous comprend deux sections. Effectuez tout d’abord le redémarrage du système en mode sans échec puis créez un point de restauration du système.

REMARQUE : Une fois que vous êtes dans votre système, effectuez une analyse complète de l'outil de suppression des logiciels malveillants après son téléchargement. Pour le télécharger, cliquez ici.

Etape-1 : Entrer en mode sans échec

Les étapes à suivre pour entrer en mode sans échec dans Windows XP/ VISTA/7

- Cliquez sur Démarrer, ensuite Arrêter et Redémarrer.

- Au moment où l’ordinateur redémarre, au tout premier affichage de l’écran, commencez à appuyer sur F8 jusqu’à ce que vous voyiez les options avancées de démarrage.

- Dans les options avancées de démarrage, vous avez besoin de sélectionner le mode sans échec avec invité de commande dans la liste des options données.

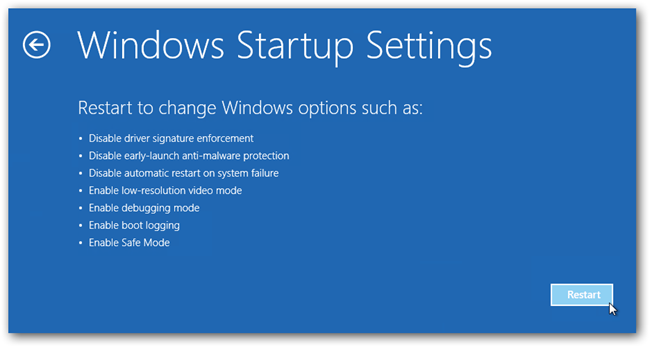

Les étapes à suivre pour entrer en mode sans échec dans Windows 8/ 10.

- Sur l’écran de connexion de Windows, appuyez sur l’option d’allumage.

- Maintenant, appuyez long sur le bouton SHIFT du clavier, puis cliquez sur REDEMARRER.

- Parmi la liste des options, sélectionnez Dépanner, ensuite Options Avancées > paramètres de démarrage et appuyez enfin sur Redémarrer.

- Une fois que l’ordinateur redémarre et vous affiche une liste d’options de démarrage, vous devrez sélectionner Activer le mode sans échec avec invité de commande.

Etape 2 : Restaurer le système

- Une fois que vous voyez la fenêtre d’invité de commande, saisissez cd restore puis Entrée.

- Maintenant, saisissez rstrui.exe puis Entrée une fois de plus.

- Ensuite, vous verrez de nouvelles fenêtres, cliquez sur Suivant et sélectionnez un point de restauration qui est avant la date de l’infection.

- Cliquez sur Suivant suivi de OUI.

Nota Bene : il y a une chose que vous ne devez jamais oublier. Suivre ces étapes peut vous permettre de vous débarrasser du logiciel malveillant et de restaurer les droits de l’administrateur mais ne décryptera pas vos documents.

En effet, après avoir temporairement désactivé le rançongiciel, vous devez créer un pare-feu solide pour lutter contre de telles intrusions et les empêcher à l'avenir. Pour ce faire, veuillez suivre le guide automatique de suppression du logiciel malveillant Xbash.

Comment prévenir automatiquement l’infection de Xbash ?

Si vous voyez une note de rançon sur laquelle les cybercriminels vous demandent de payer de l’argent, ne le faites pas. Et si vous ne parvenez pas à désinstaller le rançongiciel de votre système, alors vous pouvons essayer la méthode préventive automatique.

Malware Crusher vous prévient de toutes les attaques avant qu’elles n’infectent votre système.

Cet outil pourrait constituer votre allié permanent grâce aux capacités qu’il détient.

- Il effectue une analyse approfondie et une protection en temps réel pour détecter tous les logiciels malveillants sur votre système.

- Une fonctionnalité de quarantaine supprime tous les fichiers infectés de votre ordinateur et garde une archive de tous les programmes supprimés.

- L’outil détecte, immobilise et élimine les logiciels enregistreurs de frappe cachés pour empêcher la collecte de données personnelles.

- Malware Crusher crée un bouclier pour stopper la pénétration dans le système des chevaux de Troie, des vers informatiques, des rançongiciels, des logiciels publicitaires, des pirates de navigateur, des extensions, des logiciels publicitaires et des rootkits.

- Il bloque la majorité des annonces indésirables et alerte également avant que vous ne cliquiez sur elles. Il empêche éventuellement la redirection vers les sites non fiables.

- Malware Crusher visite inlassablement tous les domaines et pages Web pour empêcher la présence d'entités frauduleuses en ligne.

Pour en savoir plus en matière de prévention des cyberattaques et des menaces de cyber-sécurité, n'oubliez pas de télécharger Malware Crusher. Car en 5 minutes, il pourrait rendre plus fluide le fonctionnement de votre ordinateur.

Supprimer manuellement les fichiers du logiciel malveillant Xbash

Le présent guide vous aidera à désinstaller des programmes, à terminer des tâches et vous conduit même aux fichiers de registre Windows où vous pourrez sélectionner manuellement et balayer tous les fichiers suspicieux.

- Appuyez sur Ctrl + Shift +Esc pour ouvrir le gestionnaire de tâches. Ici, vous devez sélectionner tous les programmes liés au Police Ransomware. Faites un clic droit sur les programmes sélectionnés puis cliquez sur Terminer la tâche.

- Appuyez maintenant sur la touche de Windows + R pour ouvrir la boite d’exécution. Saisissez appwiz.cpl pour ouvrir la fenêtre des Programmes et Fonctionnalités.

- Sélectionnez tous les programmes suspicieux et désinstallez-les un par un. Une fois l’installation terminée, redémarrer votre ordinateur et retourner aux Programmes et Fonctionnalités pour voir si l’application est toujours présente.

- Une fois convaincu, appuyez sur la touche de Windows + R pour ouvrir la boite d’exécution. Saisissez regedit + OK et OUI pour finir.

- Allez sur les fichiers HKEY, HKLM et recherchez tous les fichiers suspicieux pour ensuite les effacer.

Trouver les fichiers de registre suspects et modifiés semble être une tâche difficile sans avoir requis des connaissances techniques approfondies. Et si vous supprimez un fichier utile, votre système d'exploitation Windows ne fonctionnera pas correctement.

Par conséquent, nous vous conseillons d’utiliser un outil de suppression automatique des logiciels malveillants pour prévenir les attaques provenant de cybermenaces comme Xbash.

Conseils pour empêcher tout virus ou logiciel malveillant d’infecter votre système :

- Activez votre Bloqueur d’Annonces : l’affichage de pop-ups intempestives et de publicités sur les sites Web constituent la tactique la plus facile à adopter par les cybercriminels ou les développeurs pour propager des programmes malveillants. Donc, évitez de cliquer sur des sites non fiables, des offres etc. et installez un puissant Bloqueur d’Annonces pour Chrome, Mozilla, and Internet Explorer.

- Mettre à jour Windows : Pour éviter de telles infections, nous vous recommandons de toujours mettre à jour votre système via la mise à jour automatique de Windows. En faisant cela, votre appareil sera sans virus. Selon le sondage, les versions obsolètes ou anciennes du système d'exploitation Windows constituent des cibles faciles.

- Programme d’installation tiers : Essayez d’éviter les sites Web de téléchargement gratuit car ils installent habituellement un ensemble de logiciels avec n’importe quel programme d’installation ou fichier de raccord.

- Une Sauvegarde régulière : Une sauvegarde régulière et périodique vous aide à protéger vos données si le système est infecté par un virus ou toute autre infection. Cependant, sauvegardez toujours les fichiers importants régulièrement sur un lecteur cloud ou un disque dur externe.

-

Toujours avoir un Antivirus : il vaut mieux prévenir que guérir. Nous vous recommandons d’installer un antivirus comme ITL Total Security

ou un puissant Outil de suppression de logiciels malveillants

comme l’ Outil de suppression gratuit de virus pour vous débarrasser de toute menace.