Empêcher les attaques de .Backup Ransomware de restaurer les fichiers

.Backup Ransomware, appartenant à la famille de Cryptomix, est une nouvelle variante d’une infection à haut risque. De nos jours, les attaques de rançongiciels apparaissent de n’importe où, infecte votre système et modifie les données à l’aide d’une technique de cryptage.

La variante classifiée infiltre votre système, verrouille vos fichiers et réclame une rançon. Il ajoute l’extension .Backup aux fichiers stockés et modifie leurs noms en des codes alphanumérique.

Puisqu’il appartient à la famille de Cryptomix, il crypte les fichiers sur l’ordinateur de la victime pour ensuite réclamer un paiement pour la récupération des fichiers. Comme il s’agit d’une combinaison de CryptXXX et de CryptoWall, les développeurs de ce rançongiciel réclament toujours un montant en Bitcoins.

Cependant, le coût de la récupération de vos fichiers est encore inconnu, mais il serait élevé pour une personne infectée par un rançongiciel. Il est donc nécessaire de trouver une méthode légitime pour empêcher une attaque de rançongiciel.

Cet article vous guide pas à pas dans le processus de prévention et de suppression du rançongiciel .backup de votre système. Par conséquent, nous vous suggérons de suivre ce guide de suppression de rançongiciels.

C’est quoi .Backup Ransomware ?

Comme tous les autres rançongiciels, il s’agit également chiffreur de fichiers qui, à votre insu, évite le système, principalement le système d'exploitation Windows. Une fois la pénétration réussie, il crypte (verrouille) les fichiers de l’utilisateur.

Il ajoute l'extension .Backup aux fichiers et laisse ensuite une note de rançon demandant le montant en bitcoins.

Par exemple : sample.pdf est renommé 3E3402E523DAEB4B558E11B9294AAAC7.BACKUP.

C'est un fichier encodé créé en raison de l'attaque des rançongiciels. La nouvelle variante du rançongiciel Cryptomix crypte les types de fichiers audio, vidéo, images, documents et autres fichiers et les rend inaccessibles.

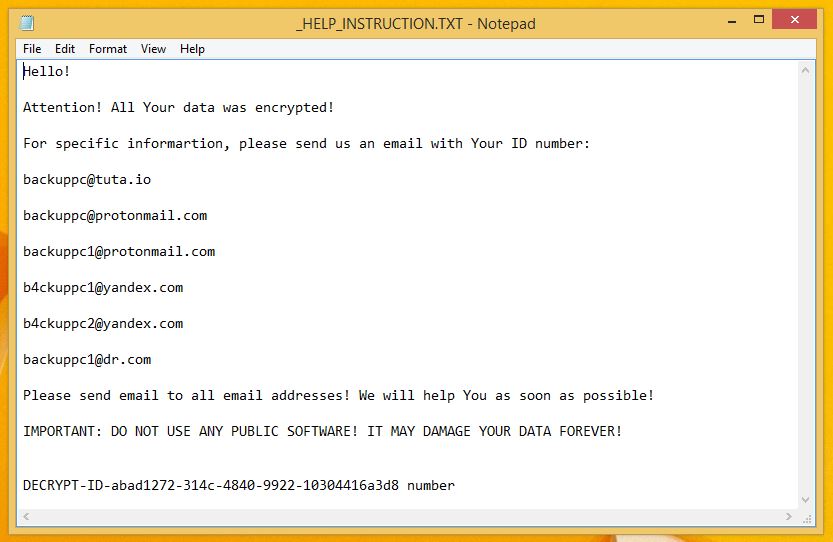

Lorsqu'un fichier est compromis, il est assez facile de le distinguer d'un fichier non bloqué. Lorsque l’utilisateur essaie d'ouvrir le fichier compromis, celui-ci affiche une note de rançon dans un fichier nommé _HELP_INSTRUCTION.TXT.

La note de rançon mentionne clairement que tous vos fichiers sont cryptés. Par ailleurs, pour restaurer les fichiers .backup, vous devez contacter les pirates informatiques ou les développeurs du rançongiciel.

Voici les identifiants des e-mails indiqués dans la note de rançon :

- backuppc@tuta.io

- backuppc@protonmail.com

- backuppc1@protonmail.com

- b4ckuppc1@yandex.com

- b4ckuppc2@yandex.com

- backuppc1@dr.com

Devrait un utilisateur contacter les développeurs du rançongiciel .Backup ?

Les rançongiciels de certains serveurs C2 atterrissent sur votre réseau, s’injectent dans votre ordinateur et cryptent les fichiers. Il est difficile de digérer le fait que vos fichiers soient verrouillés et que, pour la récupération des fichiers .backup, la dernière option consiste à payer les développeurs.

Cependant, il n'est pas nécessaire de payer de l'argent aux développeurs du rançongiciel. Nous le recommandons car les développeurs ne vous donneront pas de fichiers déverrouillés après avoir reçu de l’argent sur leur compte. Et pour déverrouiller des fichiers, ils ont besoin de déchiffrer les clés déjà stockées sur votre serveur.

Ainsi, accepter l'option de paiement pourrait être la plus grosse erreur. Plutôt que de payer des cybercriminels, nous vous suggérons d’utiliser un outil anti-virus ou anti-malware tel que Malware Crusher contre la nouvelle variante du rançongiciel Cryptomix.

Les effets de .Backup Ransomware

L’ordinateur infecté par le rançongiciel .Backup montre le nombre varié d'effets irritants. Quelques-uns sont cités ci-dessous :

- Il contient de nombreux types de variantes de cryptovirus, il reste indétectable et un antivirus ordinaire ne peut le localiser.

- Il possède des keyloggers (enregistreurs de frappe) pour surveiller vos saisies au clavier et envoie des informations aux pirates. Il dérobe également vos informations sensibles et financières.

- Il est développé de manière à représenter un programme original pour tromper des utilisateurs innocents, mais ne contient aucune fonctionnalité authentique de l’application.

- Une fois qu’il ait entré dans le système, il reste dans la mémoire du système et est exécuté automatiquement.

- Toutes les applications de sécurité en fonctionnement sont bloquées, de sorte qu'il devient impossible de détecter toute autre menace entrante.

- Elle effectue une fausse analyse du système et affiche de faux résultats.

- Il se duplique facilement et passe d'un système infecté à un autre via des vulnérabilités du réseau et des failles de sécurité.

Les infections causées par le rançongiciel .Backup. Par ailleurs, il garde un œil sur vos activités avant de crypter l’accès à votre système. Donc, il est important d’éliminer .Backup Ransomware de votre système.

Les cybercriminels, via ces menaces, dérobent des informations telles que l'adresse IP, la recherche d'URL, l'historique du navigateur, les requêtes de recherche, le nom d'utilisateur, les détails d’identification, les mots de passe, les informations bancaires et les informations de la carte de crédit.

Même si on ne devrait pas payer la rançon, des rapports des rançongiciels Allscripts et d'Atlanta ont révélé quelques organisations qui payaient autrefois les assaillants pour récupérer leurs données.

Ont-ils pu récupérer leurs données ? La réponse n’est toujours pas connue et le gouvernement de la ville d'Atlanta n'a jamais donné de réponse satisfaisante.

Que devrait faire un utilisateur après avoir été infecté par .Backup Ransomware ?

Il y a eu des incidents montrant les utilisateurs qu’ils ont été frappés par le même rançongiciel pour la deuxième fois, même s’ils avaient déjà payé la rançon.

De là, tout ce que nous pouvons dire c’est que si vous n’agissez pas rapidement de la bonne façon, vous n’aurez pas de seconde chance.

Ainsi, la meilleure solution pour cela est de se débarrasser de ce rançongiciel en suivant les étapes données en bas de cet article.

Débloquer un ordinateur verrouillé

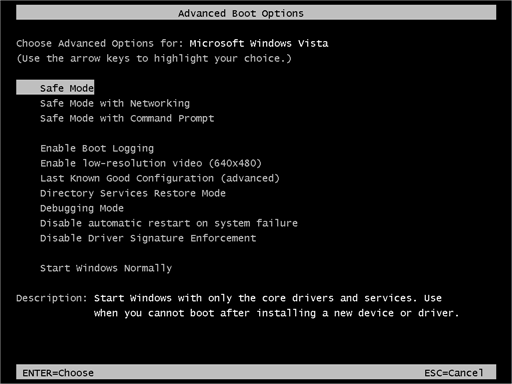

Entrer en mode sans échec dans Windows XP/Vista/7

- Démarrez l’ordinateur et au tout premier affichage de l’écran, commencez à appuyer sur F8 jusqu’à ce que vous voyiez les options avancées de démarrage.

- Connectez-vous à l’ordinateur comme administrateur.

- Modifiez ou supprimez les mots de passe de votre ordinateur dans le panneau de configuration et activez les options du mode sans échec.

L'administrateur est créé lors de l'installation de Windows. Ainsi, une fois que vous activez manuellement l'administrateur Windows, vous aurez la possibilité d'accéder à votre ordinateur.

Une fois avoir eu accès à votre ordinateur, vous pourrez dès lors suivre ces deux différentes méthodes pour empêcher les attaques à venir des rançongiciels. La première est automatique et la seconde, manuelle.

Méthode de Prévention Automatique

Malware Crusher est l'outil anti-malware le plus utilisé pour les ordinateurs Windows. Ses fonctions de suppression des logiciels malveillants en font l’outil le plus puissant et le plus vigilant qui empêche votre système d’être infecté avant que le rançongiciel ne commence à propager l’infection.

- Il effectue une analyse approfondie et une protection en temps réel pour détecter tous les logiciels malveillants sur votre système.

- Une fonctionnalité de quarantaine supprime tous les fichiers infectés de votre ordinateur et garde une archive de tous les programmes supprimés.

- L’outil détecte, immobilise et élimine les logiciels enregistreurs de frappe cachés pour empêcher la collecte de données personnelles.

- Malware Crusher crée un bouclier pour stopper la pénétration dans le système des chevaux de Troie, des vers informatiques, des rançongiciels, des logiciels publicitaires, des pirates de navigateur, des extensions et des rootkits.

- Il bloque la majorité des annonces indésirables et alerte également avant que vous ne cliquiez sur elles. Il empêche éventuellement la redirection vers les sites non fiables.

- Malware Crusher visite inlassablement tous les domaines et pages Web pour empêcher la présence d'entités frauduleuses en ligne.

Malware Crusher surveille en permanence les problèmes de sécurité liés au monde informatique. En réponse aux codes malveillants et javascript, l'outil écrit un code anti-malware et diagnostique le rançongiciel. Par conséquent, la récupération des fichiers affectés par le rançongiciel NinjaLoc devient possible.

Toutefois, vous pouvez également suivre les méthodes manuelles ci-dessous, telles que la désinstallation de programmes, la fin du processus du gestionnaire de tâches, la suppression de l'historique de navigation, etc.

Méthode de Prévention Manuelle

- Appuyez sur Ctrl + Shift +Esc pour ouvrir le gestionnaire de tâches. Ici, vous devez sélectionner tous les programmes suspicieux. Faites un clic droit sur les programmes sélectionnés puis cliquez sur Terminer la tâche.

- Vous pouvez maintenant fermer le gestionnaire de tâches.

- Appuyez sur Windows + R pour ouvrir la boite d’exécution. Saisissez appwiz.cpl pour ouvrir les Programmes et Fonctionnalités.

- Sélectionnez tous les programmes suspicieux et désinstallez-les un par un. Une fois l'installation terminée, redémarrez votre ordinateur pour ensuite vous rediriger vers les Programmes et Fonctionnalités de Windows pour vérifier si l'application est toujours présente dans votre PC.

- Une fois convaincu, appuyez sur Windows + R pour ouvrir la boite d’exécution. Saisissez regedit, cliquez sur ok et OUI pour finir.

- Parcourez les fichiers HKEY, HKLM, etc., recherchez tous les fichiers suspects et supprimez-les.

- Vous pouvez également supprimer les extensions malveillantes de vos navigateurs.

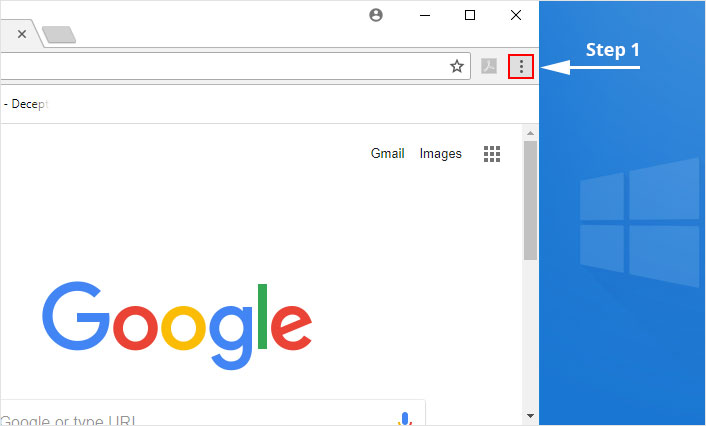

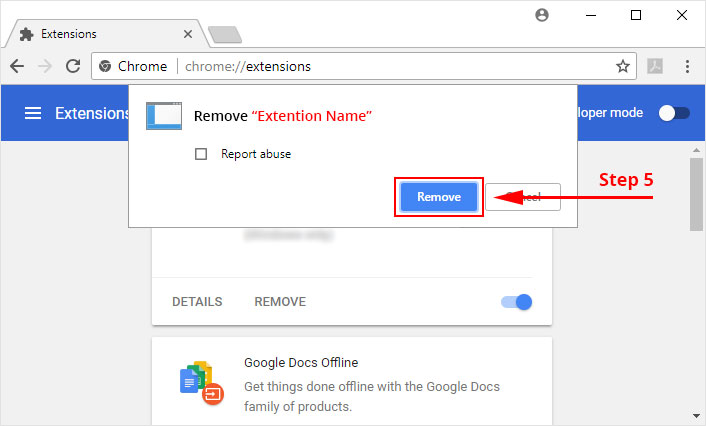

1. Cliquez sur l'icône du menu "Personnaliser et contrôler" dans l'angle supérieur droit de Google Chrome.

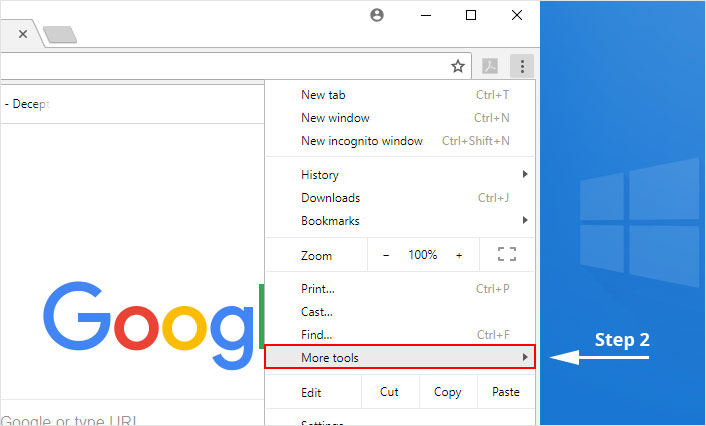

2. Sélectionnez "Plus d'outils" dans le menu.

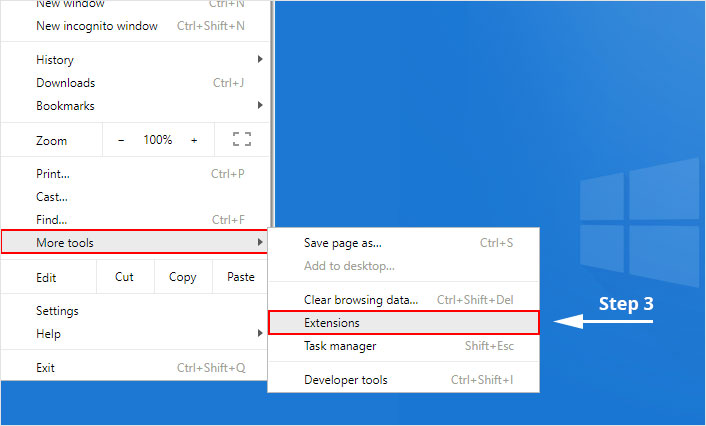

3. Sélectionnez "Extensions" dans le menu latéral.

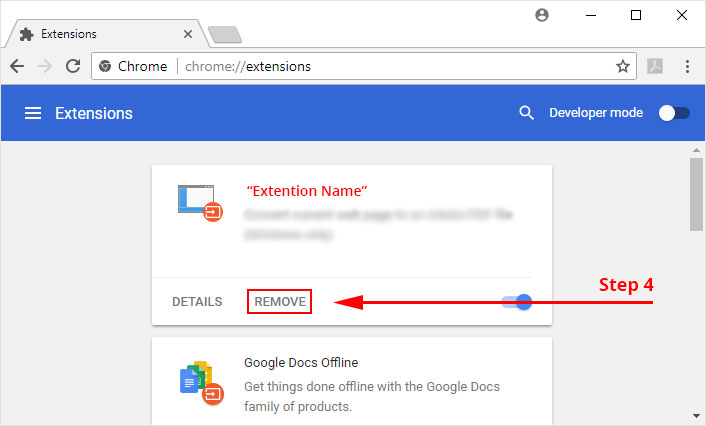

4. Cliquez sur le bouton "Supprimer" à côté de l'extension que vous souhaitez supprimer.

5. Il confirmera à nouveau, cliquez sur "Supprimer" et l'extension sera enfin hors du système.

Maintenant que nous avons éliminé avec succès l'extension malveillante de navigateur , nous devons créer un puissant pare-feu pour éviter tout ce qui pourrait rendre notre système et vie privée vulnérables aux diverses menaces en ligne.

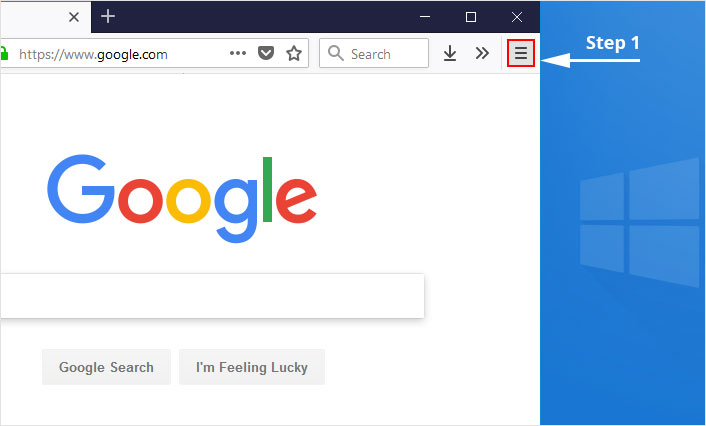

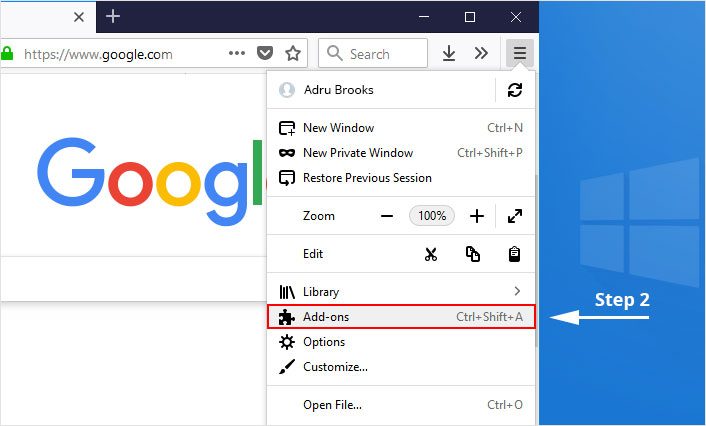

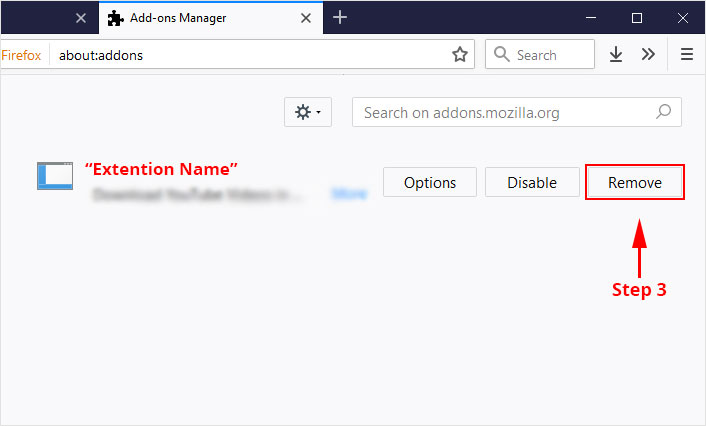

1. Cliquez sur le bouton "menu" dans le coin supérieur droit.

2. Sélectionnez "Modules complémentaires" dans le menu.

3. Cliquez sur le bouton "Supprimer" à côté de l'extension dont vous souhaitez vous débarrasser.

Maintenant que nous avons éliminé avec succès l'extension malveillante de navigateur , nous devons créer un puissant pare-feu pour éviter tout ce qui pourrait rendre notre système et vie privée vulnérables aux diverses menaces en ligne.

La méthode manuelle peut ne pas fonctionner dans certains cas sous Windows, car détecter les fichiers de registre modifiés et suspicieux dans les éditeurs de registre paraitrait difficile. D’un autre côté, si un fichier utile a été effacé, alors la fenêtre arrêterait de fonctionner correctement.

C’est pourquoi il est fortement recommandé d’utiliser un outil automatique pour empêcher les attaques de logiciels malveillants sur votre ordinateur. Si vous souhaitez avoir une meilleure connaissance des événements sur le monde de la technologie liés aux attaques et aux programmes de sécurité, cliquez sur l’icône cloche située dans le coin gauche de votre écran et inscrivez-vous pour recevoir les mises à jour et les notifications quotidiennes.

Veuillez également à télécharger Malware Crusher car sa fonctionnalité de 5 minutes pourrait vous aider à contrer ce genre de phénomène et de fournir une protection complète à votre ordinateur.

Conseils pour empêcher tout virus ou logiciel malveillant d’infecter votre système :

- Activez votre Bloqueur d’Annonces : l’affichage de pop-ups intempestives et de publicités sur les sites Web constituent la tactique la plus facile à adopter par les cybercriminels ou les développeurs pour propager des programmes malveillants. Donc, évitez de cliquer sur des sites non fiables, des offres etc. et installez un puissant Bloqueur d’Annonces pour Chrome, Mozilla, and Internet Explorer.

- Mettre à jour Windows : Pour éviter de telles infections, nous vous recommandons de toujours mettre à jour votre système via la mise à jour automatique de Windows. En faisant cela, votre appareil sera sans virus. Selon le sondage, les versions obsolètes ou anciennes du système d'exploitation Windows constituent des cibles faciles.

- Programme d’installation tiers : Essayez d’éviter les sites Web de téléchargement gratuit car ils installent habituellement un ensemble de logiciels avec n’importe quel programme d’installation ou fichier de raccord.

- Une Sauvegarde régulière : Une sauvegarde régulière et périodique vous aide à protéger vos données si le système est infecté par un virus ou toute autre infection. Cependant, sauvegardez toujours les fichiers importants régulièrement sur un lecteur cloud ou un disque dur externe.

-

Toujours avoir un Antivirus : il vaut mieux prévenir que guérir. Nous vous recommandons d’installer un antivirus comme ITL Total Security

ou un puissant Outil de suppression de logiciels malveillants

comme l’ Outil de suppression gratuit de virus pour vous débarrasser de toute menace.