Le rançongiciel Mimicry – une nouvelle version de la famille Hidden Tear

L’équipe de recherche de How to Remove It a découvert un nouvel échantillon de rançongiciel nommé Mimicry Ransomware qui détient toutes les qualités d’une nouvelle version de Hidden Tear Ransomware.

L’équipe de recherche a découvert l’échantillon et a directement su qu’il s’agissait d’une nouvelle variante de l’ancienne version de Shiva Good ransomware.

Ce rançongiciel ajoute l’extension .good aux fichiers cryptés. Par exemple, presentation.pptx est renommé presentation.pptx.good.

On ne sait toujours pas encore comment cette version fonctionne. Cependant, il s'installe à distance sur l'ordinateur. Cela dégrade les performances de celui-ci et vous oblige à payer de l'argent pour vos propres fichiers dans un délai déterminé.

Une fois que le rançongiciel Mimicry soit infiltré sur votre système, il parcoure tout le système à la recherche de fichiers et données à crypter. Ce rançongiciel imite en réalité d’autres de son genre mais malheureusement, ils ne possèdent pas tous les mêmes fonctionnalités.

Comment le virus du rançongiciel Mimicry infiltre-t-il votre système ?

Il infecte le système puis lui injecte deux fichiers exécutables Shiva et frost.exe. Ce sont les noms créés par les chercheurs en sécurité informatique mais pas les développeurs de ce rançongiciel.

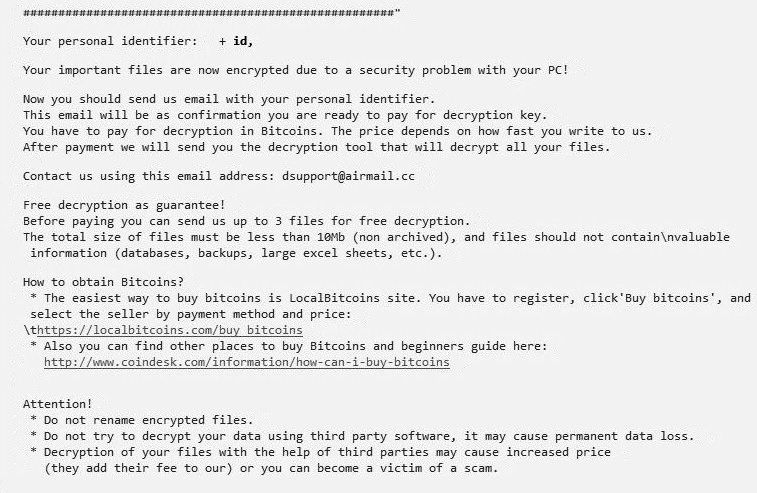

Le rançongiciel crypte les fichiers et affiche la note de rançon afin que le paiement soit effectué par les utilisateurs pour le décryptage de leurs données.

Le rançongiciel Mimicry infiltre également le système en passant par des sites infectés que les utilisateurs visitent, pour pouvoir y injecter le virus directement dans les pages ciblées avant d’en créer des copies.

Le rançongiciel modifie et corrompt les pages Web et les fichiers .good. Il vise généralement à modifier les paramètres du système. Une fois que le logiciel établit la connexion avec son serveur, il commence à injecter d'autres fichiers malveillants sur l'ordinateur compromis.

Pour finir, Mimicry fait chanter les victimes afin qu'elles paient une rançon pour l’obtention des clés de décryptage des fichiers.

Les effets du rançongiciel Mimicry

Le rançongiciel Mimicry infecte l’ordinateur par différentes manières comme indiquées ci-dessous.

- Il contient de nombreux types de variantes de cryptovirus, il reste indétectable et un antivirus ordinaire ne peut le localiser.

- Il possède des keyloggers (enregistreurs de frappe) pour surveiller vos saisies au clavier et envoie des informations aux pirates. Il dérobe également vos informations sensibles et financières.

- Il est développé de manière à représenter un programme original pour tromper des utilisateurs innocents, mais ne contient aucune fonctionnalité authentique de l’application.

- Une fois qu’il ait entré dans le système, il reste dans la mémoire du système et est exécuté automatiquement.

- Toutes les applications de sécurité en fonctionnement sont bloquées, de sorte qu'il devient impossible de détecter toute autre menace entrante.

- Elle effectue une fausse analyse du système et affiche de faux résultats.

- Il se duplique facilement et passe d'un système infecté à un autre via des vulnérabilités du réseau et des failles de sécurité.

Les infections causées par le rançongiciel Mimicry sont intrusives et espionnent également votre système. Par ailleurs, il garde un œil sur vos activités avant de crypter l’accès à votre système. Donc, il est important d’éliminer Mimicry de votre système.

Les cybercriminels, via ces menaces, dérobent des informations telles que l'adresse IP, la recherche d'URL, l'historique du navigateur, les requêtes de recherche, le nom d'utilisateur, les détails d’identification, les mots de passe, les informations bancaires et les informations de la carte de crédit.

Si vous avez été infecté par ce rançongiciel, alors notre guide de suppression du rançongiciel Mimicry vous sera très utile pour réparer votre système par vous-même.

Si vous n’avez aucun logiciel anti-virus, alors télécharger un logiciel fiable pour l’éliminer. Mais avant tout cela, vous pouvez adopter quelques méthodes pour voir si elles fonctionneront avec le rançongiciel ou pas.

Désactiver temporairement le rançongiciel Mimicry

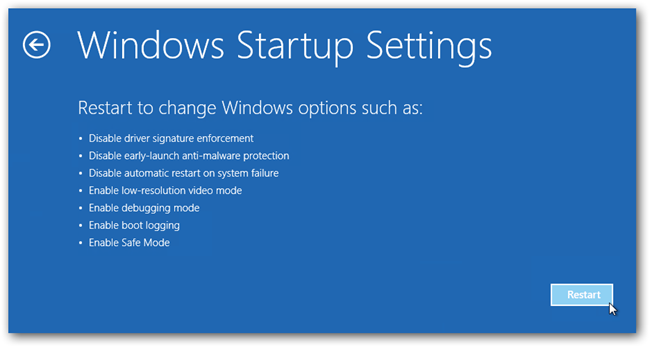

Etape-1 : Entrer en mode sans échec

Les étapes à suivre pour entrer en mode sans échec dans Windows XP/ VISTA/7

- Cliquez sur Démarrer, ensuite Arrêter et Redémarrer.

- Au moment où l’ordinateur redémarre, au tout premier affichage de l’écran, commencez à appuyer sur F8 jusqu’à ce que vous voyiez les options avancées de démarrage.

- Dans les options avancées de démarrage, vous avez besoin de sélectionner le mode sans échec avec invité de commande dans la liste des options données.

Les étapes à suivre pour entrer en mode sans échec dans Windows 8/ 10.

- Sur l’écran de connexion de Windows, appuyez sur l’option d’allumage.

- Maintenant, appuyez long sur le bouton SHIFT du clavier, puis cliquez sur REDEMARRER.

- Parmi la liste des options, sélectionnez Dépanner, ensuite Options Avancées > paramètres de démarrage et appuyez enfin sur Redémarrer.

- Une fois que l’ordinateur redémarre et vous affiche une liste d’options de démarrage, vous devrez sélectionner Activer le mode sans échec avec invité de commande.

Etape 2 : Restaurer le système

- Une fois que vous voyez la fenêtre d’invité de commande, saisissez cd restore puis Entrée.

- Maintenant, saisissez rstrui.exe puis Entrée une fois de plus.

- Ensuite, vous verrez de nouvelles fenêtres, cliquez sur Suivant et sélectionnez un point de restauration qui est avant la date de l’infection.

- Cliquez sur Suivant suivi de OUI.

Nota Bene : il y a une chose que vous ne devez jamais oublier. Suivre ces étapes peut vous permettre de vous débarrasser du logiciel malveillant et de restaurer les droits de l’administrateur mais ne décryptera pas vos documents.

En effet, après avoir temporairement désactivé le rançongiciel, vous devez créer un pare-feu solide pour lutter contre de telles intrusions et les empêcher à l'avenir. Pour ce faire, veuillez suivre le guide automatique de suppression du rançongiciel Mimicry.

Comment prévenir automatiquement l’infection du rançongiciel Mimicry ?

Si vous voyez une note de rançon sur laquelle les cybercriminels vous demandent de payer de l’argent, ne le faites pas. Et si vous ne parvenez pas à désinstaller le rançongiciel de votre système, alors vous pouvons essayer la méthode préventive automatique.

Malware Crusher vous prévient de toutes les attaques avant qu’elles n’infectent votre système.

Cet outil pourrait constituer votre allié permanent grâce aux capacités qu’il détient.

- Il effectue une analyse approfondie et une protection en temps réel pour détecter tous les logiciels malveillants sur votre système.

- Une fonctionnalité de quarantaine supprime tous les fichiers infectés de votre ordinateur et garde une archive de tous les programmes supprimés.

- L’outil détecte, immobilise et élimine les logiciels enregistreurs de frappe cachés pour empêcher la collecte de données personnelles.

- Malware Crusher crée un bouclier pour stopper la pénétration dans le système des chevaux de Troie, des vers informatiques, des rançongiciels, des logiciels publicitaires, des pirates de navigateur, des Bots, des logiciels espions et des rootkits.

- Il bloque la majorité des annonces indésirables et alerte également avant que vous ne cliquiez sur elles. Il empêche éventuellement la redirection vers les sites non fiables.

- Malware Crusher visite inlassablement tous les domaines et pages Web pour empêcher la présence d'entités frauduleuses en ligne.

Pour en savoir plus en matière de prévention des cyberattaques et des menaces de cyber-sécurité, n'oubliez pas de télécharger Malware Crusher. Car en 5 minutes, il pourrait rendre plus fluide le fonctionnement de votre ordinateur.

Conseils pour empêcher tout virus ou logiciel malveillant d’infecter votre système :

- Activez votre Bloqueur d’Annonces : l’affichage de pop-ups intempestives et de publicités sur les sites Web constituent la tactique la plus facile à adopter par les cybercriminels ou les développeurs pour propager des programmes malveillants. Donc, évitez de cliquer sur des sites non fiables, des offres etc. et installez un puissant Bloqueur d’Annonces pour Chrome, Mozilla, and Internet Explorer.

- Mettre à jour Windows : Pour éviter de telles infections, nous vous recommandons de toujours mettre à jour votre système via la mise à jour automatique de Windows. En faisant cela, votre appareil sera sans virus. Selon le sondage, les versions obsolètes ou anciennes du système d'exploitation Windows constituent des cibles faciles.

- Programme d’installation tiers : Essayez d’éviter les sites Web de téléchargement gratuit car ils installent habituellement un ensemble de logiciels avec n’importe quel programme d’installation ou fichier de raccord.

- Une Sauvegarde régulière : Une sauvegarde régulière et périodique vous aide à protéger vos données si le système est infecté par un virus ou toute autre infection. Cependant, sauvegardez toujours les fichiers importants régulièrement sur un lecteur cloud ou un disque dur externe.

-

Toujours avoir un Antivirus : il vaut mieux prévenir que guérir. Nous vous recommandons d’installer un antivirus comme ITL Total Security

ou un puissant Outil de suppression de logiciels malveillants

comme l’ Outil de suppression gratuit de virus pour vous débarrasser de toute menace.