Supprimer le logiciel malveillant Razy pouvant être installé sur les extensions de Google Chrome

En 2018, une vaste campagne de cyberattaques a diffusé de nombreux logiciels malveillants et chevaux de Troie par le biais d’un bloc publicitaire dans de nombreux ordinateurs Windows du monde entier. Le but principal de la campagne était d’extraire des cryptomonnaies.

Les développeurs de ces menaces ont activement ciblé les sociétés, les banques et les organisations du secteur public en utilisant un certain nombre de techniques d'ingénierie sociale uniquement pour contourner les contrôles de sécurité des systèmes.

L’une d’elle circule à nouveau sur Internet sous le nom de Razy Trojan. Il modifie les pages Web des échanges de devises numériques et utilise le script main.js pour dérober de la cryptomonnaie en recherchant dans les sites Web les emplacements des portefeuilles numériques.

Le logiciel malveillant Razy, extracteur de cryptomonnaies, peut entrer dans votre système de n'importe où et afficher des messages pour vous attirer avec les promesses de nouvelles fonctionnalités.

Bien qu’il ne s’agisse pas du premier programme malveillant à voler la cryptomonnaie des utilisateurs, il existe plusieurs logiciels malveillants modifiés capables de procéder à une cryptographie et affichant un comportement similaire à un rançongiciel. DarkGate et CoinHive nous servirons d’illustrations.

L’année dernière, ces deux exemples de programmes malveillants ont joué un rôle important dans l’augmentation du nombre de vols de cryptomonnaie et se poursuivent encore. Ce nouveau cheval de Troie Razy est assez similaire à ces malwares extracteurs de cryptomonnaie.

Les rapports sur la cybersécurité ont récemment révélé que les logiciels malveillants de cryptomonnaie devenaient de plus en plus complexes et compliqués. Par conséquent, il est vraiment important de comprendre comment se protéger contre les logiciels malveillants Razy ?

Fonctionnement du cheval de Troie Razy

Il est relativement petit et utilise un bot injecté dans l’ordinateur. Bien qu’il soit nouveau, le cheval de Troie Razy peut modifier les codes QR. Il s’agit d’une cyber-menace qui exploite la monnaie numérique sur les serveurs en ligne à partir de vos ordinateurs et vole les portefeuilles cryptographiques d’un autre ordinateur.

Les rapports de cybersécurité le considéraient comme un programme malveillant de type cheval de Troie s'infiltrant dans le système informatique sans le consentement de l'utilisateur.

Après une infiltration réussie, il accomplit les actions suivantes :

- Mises à jour automatique

- Enlever les traces

- Téléchargez d'autres menaces malveillantes

Cependant, la chose importante que les experts en sécurité ont trouvée intéressante est la suivante : Comment Razy installe des extensions malveillantes dans les navigateurs ?

La réponse consiste à injecter du code JavaScript malveillant dans les navigateurs populaires tels que Chrome, Firefox et Yandex. Cela se fait en créant des plugins malveillants tels que des publicités, des redirections et des pirates de navigateur.

Immédiatement après avoir infiltré le système de l'utilisateur, il se connecte à un serveur C2 distant pour télécharger la dernière version du logiciel malveillant « voler le mot de passe ». Une fois que le logiciel soit installé sur votre ordinateur, il supprime d’abord les autorisations de lecture ou d’écriture afin que l’utilisateur ne puisse pas accéder au fichier exécutable du voleur de mots de passe alors qu’il est bloqué.

Le cheval de Troie Razy modifie les pages du navigateur en insérant des liens malveillants. Ainsi, Razy volera des fonds de cryptomonnaie. Pour ce faire, il publie des composants avancés et des codes malveillants pour collecter des informations.

Une fois la collecte des informations terminée, la mémoire et les fichiers sont manipulés, donnant ainsi accès aux fichiers. En outre, les modifications du registre Windows et des charges utiles supplémentaires sont livrées.

De nombreux logiciels malveillants effectuent les actions ci-dessus pour générer des revenus pour leurs développeurs. En bref, la présence de logiciels malveillants pose un certain nombre de problèmes qui doivent être éliminés immédiatement avec l’utilisation d’une suite antivirus / anti-malware légitime.

Comment éviter l’installation de Razy Trojan ?

Il installe son échantillon d'origine puis le remplace par une nouvelle version. En analysant les échantillons, nous avons trouvé un chemin en ligne sur les serveurs de C2 qui télécharge la version mise à jour.

http://<CnC address> /system32.exe.

Le remplacement de l'échantillon d'origine par la dernière version rend sa détection plus difficile et un nouveau chiffreur reconditionnerait l'échantillon mis à jour. Cette astuce modifie également les serveurs C2 et enregistre le serveur dans un sous-dossier caché situé dans % APPDATA%.

Pour éviter cela, soyez toujours très prudent lorsque vous naviguez sur Internet et en particulier lorsque vous téléchargez ou installez un logiciel. Analysez soigneusement chaque pièce jointe d'un courriel suspect et non reconnaissable. Si vous trouvez un tel fichier, ne l'ouvrez pas et supprimez l'email immédiatement.

Les publicités intrusives semblent légitimes, mais une fois cliquées, redirigent l'utilisateur vers des sites Web douteux comme les jeux d'argent, les rencontres entre adultes, la pornographie, etc.

Toutefois, il est conseillé de supprimer toutes les applications et les plug-ins de navigateur suspects de votre navigateur.

Nous vous recommandons vivement d’analyser les processus de téléchargement ou d’installation de manière à pouvoir désactiver tous les programmes ajoutés. Les programmes d’installation ou de téléchargement tiers y compris les programmes malveillants ne doivent donc jamais être utilisés. La même chose s'applique aux mises à jour logicielles.

Désinstaller les fichiers et programmes liés au cheval de Troie

D’une certaine manière, ce logiciel malveillant a pénétré votre ordinateur et a infiltré avec succès les vulnérabilités du système. Il existe de grandes chances qu’il installe à votre insu d’autres fichiers et programmes malveillants sur votre ordinateur.

Par conséquent, les étapes ci-dessous vous aideront à effacer tous les fichiers et programmes indésirables installés par le biais de logiciels malveillants.

- Appuyez sur Ctrl + Shift +Esc pour ouvrir le gestionnaire de tâches. Ici, vous devez sélectionner tous les programmes suspicieux. Faites un clic droit sur les programmes sélectionnés puis cliquez sur Terminer la tâche.

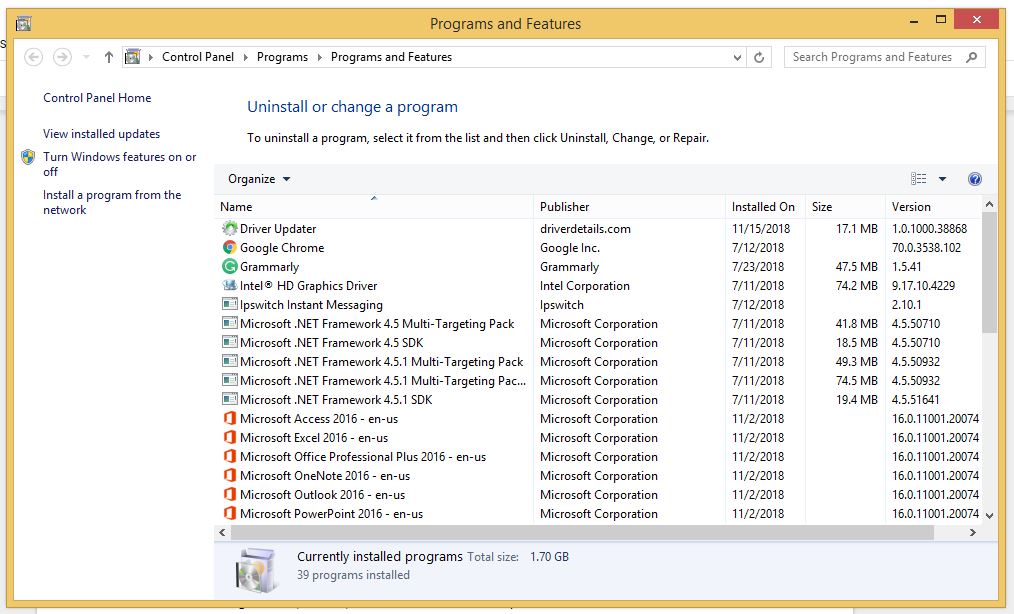

- Appuyez sur Windows + R pour ouvrir la boite d’exécution. Saisissez appwiz.cpl pour ouvrir les Programmes et Fonctionnalités.

- Sélectionnez tous les programmes suspicieux et désinstallez-les un par un. Une fois l'installation terminée, redémarrez votre ordinateur pour ensuite vous rediriger vers les Programmes et Fonctionnalités de Windows pour vérifier si l'application est toujours présente dans votre PC.

Réinitialiser les paramètres des navigateurs aiderait-t-il à se débarrasser de Razy Trojan ?

Réinitialiser le navigateur constitue une bonne option car il donne une chance de supprimer toutes les modifications efectuées par le logiciel malveillant. Les étapes ci-dessous vous aideront à réinitialiser les paramètres de Chrome et Firefox.

Réinitialiser Google Chrome

- Cliquez sur les trois points sur Google Chrome

- Sélectionnez Paramètres, défilez jusqu’en bas de la page et cliquez sur Avancées.

- Défilez encore jusqu’à la fin pour cliquer sur Restaurer les paramètres par défaut > Réinitialiser les paramètres.

Réinitialiser Mozilla Firefox

- Ouvrez le menu de Firefox (au coin droit de la fenêtre)

- Sélectionnez Aide > Informations de dépannage > Réinitialiser Firefox > Finir

- Vous pouvez également essayer le Mode sans échec pour désactiver l’extension.

Les méthodes manuelles ci-dessus sont des techniques étape par étape qui vous aident uniquement à revenir aux paramètres par défaut. Par conséquent, nous vous suggérons d'utiliser des outils de sécurité informatique capables de supprimer facilement le cheval de Troie Razy.

Les développeurs de logiciels malveillants sont très avancés et ont appris à obtenir un accès illégal à l’ordinateur. Les variantes de malware sont désormais plus adaptables, résilientes et dommageables. D'autre part, à l'ère de la cyberguerre, il est difficile d'arrêter les cyberattaques en utilisant un logiciel antivirus commun.

Par conséquent, la meilleure étape préventive consiste à mettre à niveau nos systèmes de cyberdéfense, à domicile et au bureau, avec des outils de sécurité offrant une fonction de protection en temps réel, une fonction de mise en quarantaine, une protection Web et une technologie anti-exploitation.

Remarque : si votre ordinateur ne dispose pas de logiciel de sécurité, téléchargez ITL Total Security et Malware Crusher afin d’empêcher des attaques informatiques sur votre ordinateur. Les deux sont réputés, vigilants et robustes pour créer un bouclier 24X7 contre toute menace cybernétique.

Ces outils sont fortement recommandés si vous souhaitez donner une sécurité avancée à votre PC. Leur fonction de 5 minutes pourrait sauver votre ordinateur.

Conseils pour empêcher tout virus ou logiciel malveillant d’infecter votre système :

- Activez votre Bloqueur d’Annonces : l’affichage de pop-ups intempestives et de publicités sur les sites Web constituent la tactique la plus facile à adopter par les cybercriminels ou les développeurs pour propager des programmes malveillants. Donc, évitez de cliquer sur des sites non fiables, des offres etc. et installez un puissant Bloqueur d’Annonces pour Chrome, Mozilla, and Internet Explorer.

- Mettre à jour Windows : Pour éviter de telles infections, nous vous recommandons de toujours mettre à jour votre système via la mise à jour automatique de Windows. En faisant cela, votre appareil sera sans virus. Selon le sondage, les versions obsolètes ou anciennes du système d'exploitation Windows constituent des cibles faciles.

- Programme d’installation tiers : Essayez d’éviter les sites Web de téléchargement gratuit car ils installent habituellement un ensemble de logiciels avec n’importe quel programme d’installation ou fichier de raccord.

- Une Sauvegarde régulière : Une sauvegarde régulière et périodique vous aide à protéger vos données si le système est infecté par un virus ou toute autre infection. Cependant, sauvegardez toujours les fichiers importants régulièrement sur un lecteur cloud ou un disque dur externe.

-

Toujours avoir un Antivirus : il vaut mieux prévenir que guérir. Nous vous recommandons d’installer un antivirus comme ITL Total Security

ou un puissant Outil de suppression de logiciels malveillants

comme l’ Outil de suppression gratuit de virus pour vous débarrasser de toute menace.