Предотвратите атаку вируса .Backup для восстановления файлов

Вирус .Backup принадлежит к семейству cryptomix, является новым вариантом заражения с высоким уровнем риска. В настоящее время атаки с помощью вируса-вымогателя появляются из ниоткуда, заражают систему и изменяют данные с использованием AES.

Систематизированный вариант входит в систему, блокирует ваши файлы, а затем требует денег. Ransomware добавляет расширение .Backup к сохраненным файлам в вашей системе и изменяет имя файла на какое-либо буквенно-цифровое кодовое имя.

Поскольку он принадлежит к семейству cryptomix, он шифрует файлы на компьютере жертвы, а затем запрашивает оплату для извлечения этих файлов. Поскольку это комбинация CryptXXX и CryptoWall , разработчики вируса всегда запрашивают оплату в биткойнах.

Однако стоимость восстановления ваших файлов еще неизвестна, но будет высокой для тех, кто заражен вирусом. Таким образом, необходимо выяснить законный метод предотвращения атаки вируса ransomware.

В этой статье вы узнаете пошаговый процесс предотвращения и удаления .backup ransomware из вашей системы. Следуйте руководству.

Что такое вирус ransomware .Backup

Как и все другие вирусы-вымогатели, этот также шифрует файлы, которое без вашего ведома увиливает в системе, в основном операционной системе Windows. Как только он успешно попадает в систему, вирус шифрует (блокирует) файлы пользователя.

Он добавляет к файлам расширение .Backup, а затем оставляет сообщение о выкупе, требуя его в биткойнах.

Например, sample.pdf меняет имя файла, например 3E3402E523DAEB4B558E11B9294AAAC7.BACKUP.

Это закодированный файл, созданный из-за атаки ransomware. Новый вариант cryptomix шифрует типы файлов, такие как аудио, видео, изображение, документы и другие файлы и делает их недоступными.

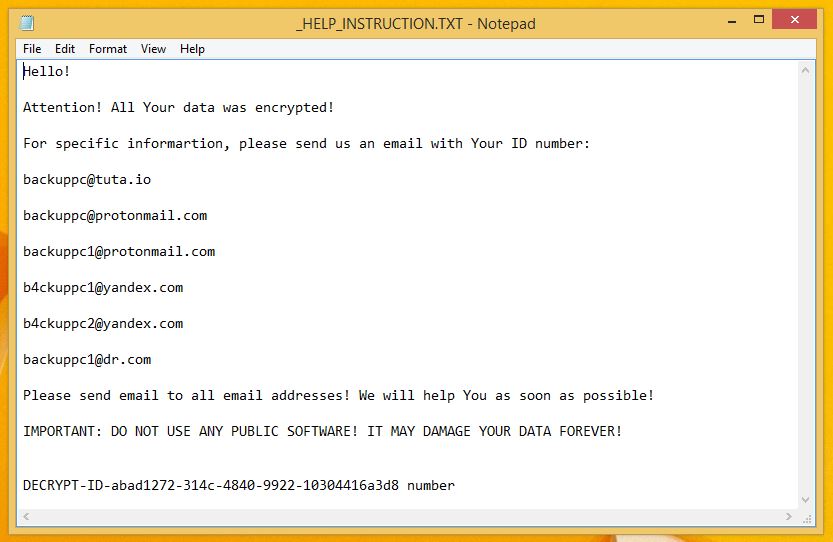

Когда файл находится под риском, его легко отличить от разблокированного файла. Всякий раз, когда пользователь пытается открыть зараженный файл, он отображает сообщение о выкупе в файле с именем _HELP_INSTRUCTION.TXT.

В сообщении о выкупе внятно говорится, что все ваши файлы зашифрованы. Более того, для восстановления файло .Backup вам следует связаться с мошенниками или разработчиками вируса.

Ниже указаны адреса электронной почты в сообщении о выкупе:

Следует ли пользователю связаться с разработчиками .Backup Ransomware?

В вашей сети появляется вирусная программа с какого-либо сервера CC2, внедряется в ваш компьютер и шифрует файл. Трудно понять тот факт, что ваши файлы заблокированы, и для восстановления файла .backup последний вариант – заплатить разработчикам.

Тем не менее, нет необходимости платить деньги разработчикам вируса, потому что они не факт, что вы получите ваши файлы обратно даже после оплаты выкупа. И для разблокировки файлов им нужны дешифрующие ключи, которые уже хранятся на вашем сервере.

Таким образом, оплата выкупа может стать самой большой ошибкой. Вместо того, чтобы платить киберпреступникам, мы предлагаем вам использовать антивирус или средство защиты от вредоносных программ, таких как Malware Crusher, против нового варианта резервного копирования cryptomix ransomware.

Эффекты вируса .Backup

Зараженный компьютер .Backup Ransomware показывает множество неприятных раздражающих эффектов. Несколько из них приведены ниже:

- Он содержит множество типов криптовирусных вариантов, которые остаются необнаруженными обычным антивирусным инструментом.

- Завладевает кейлоггерами для отслеживания ваших нажатий клавиш и отправки информации хакерам через серверы. Он также крадет вашу конфиденциальную информацию и информацию о финансах.

- Copycat Look: обманывает невинных пользователей путем тиражирования оригинального приложения, но не содержит каких-либо его оригинальных функций.

- После входа в систему он остается в памяти системы и запускается автоматически.

- Фейковое свойство сканирования: выполняет фейковое сканирование системы на экране и показывает поддельные результаты.

- Переносимость: легко себя дублирует и передает из одной зараженной системы в другую через сетевые уязвимости и лазейки проверок безопасности.

Вирус .Backup ransomeware настойчивый. Более того, вирус-вымогатель всегда следит за вашими действиями, прежде чем блокировать доступ к системе. Таким образом, важно удалить .Backup из системы.

Кибермошенники с помощью этого вируса похищают информацию, такую как IP-адрес, поиск по URL, историю браузера, поисковые запросы, имя пользователя, идентификатор, пароли, банковскую информацию и информацию о карте ATM.

Несмотря на то, что вы не должны платить выкуп, отчеты Allscripts и выкуп Атланты выявили несколько организаций, которые однажды заплатили мошенникам взамен на возвращение данных.

Получили ли они обратно свои данные? Ответ пока неизвестен, и правительство Атланты никогда не давало никакого ответа.

Что должен делать пользователь при атаке вируса-вымогателя .Backup?

Были случаю, когда пользователь был заражен во второй раз от одного и того же вируса, хотя они заплатили выкуп.

Отправлять деньги мошенникам – большая ошибка, потому что попадете в их ловушку раз, будете попадать снова и снова, если вы не будете следовать сильной стратегии против атак на вирус.

Предлагаем вам следовать приведенному ниже руководству по удалению ransomware .backup и не допускать вымогательство rss-памяти .backup от атак на ваш компьютер.

Нижеследующее руководство разделено на три разные части, и каждый шаг в нем в основном ориентирован на удаление вредоносных кодов вируса с домашних компьютеров пользователей.

Разблокируйте ваш заблокированный компьютер

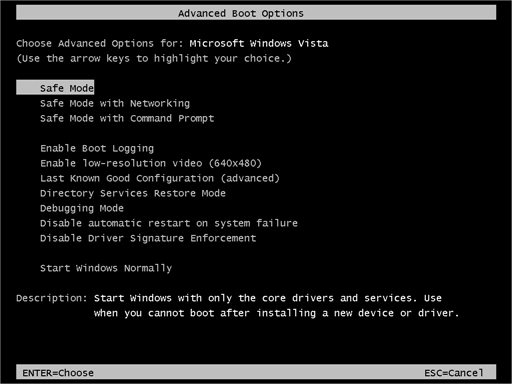

Шаги, которые необходимо выполнить, чтобы войти в безопасный режим Win XP/Vista/7.

- Запустите компьютер и сразу нажмите F8, чтобы ввести дополнительные параметры загрузки.

- Войдите в систему как администратор.

- Измените или удалите забытый пароль компьютера на панели управления и включите параметры безопасного режима.

Администратор создается во время установки Windows. Таким образом, как только вы включите администратора Windows вручную, у вас есть возможность получить доступ к вашему компьютеру.

После того, как у вас есть доступ к компьютеру, вы можете использовать два разных метода для предотвращения атак вируса. Оба метода описаны ниже:

- Автоматический метод предотвращения

- Ручной метод предотвращения

Автоматический метод предотвращения

Malware Crusher является наиболее часто используемым средством защиты от вредоносных программ для компьютера Windows. Возможности удаления вредоносных программ делают его самым эффективным и надежным инструментом, который предотвращает вашу систему до того, как вирусная программа начнет распространять заражение:

- Его функция защиты в реальном времени выполняет глубокое сканирование, обнаруживает вредоносное программное обеспечение и зараженные зашифрованные файлы в вашей системе.

- Функция Карантина инструмента удаляет все зараженные файлы с вашего компьютера. Кроме того, хранится запись обо всех удаленных вредоносных программах.

- Malware Crusher также создает защиту от вредоносных программ, рекламного ПО, вредоносных программ, взломов браузеров, вирусов, расширений и троянов от входа в вашу систему.

- Круглосуточная онлайн защита работает в качестве анти-эксплуатирования и блокирует компоненты вируса перед тем, как они установят файл.

- Malware Crusher безустанно посещает все домены, URL и веб-страницы, чтобы защитить вашу работу онлайн от мошеннических вмешательств.

- Malware Crusher становится более жестоким в обнаружении кейлоггеров, удаленных подключений и сохранении ваших данных от попытки записи.

Malware Crusher постоянно контролирует события, связанные с проблемами, происходящие в кибермире.

Однако вы также можете выполнить следующие ручные методы, такие как удаление программ, завершение процесса диспетчера задач, очистка истории просмотров и т.д.

Ручной метод предотвращения

- Нажмите Ctrl + Shift + ESC, чтобы открыть диспетчер задач. Найдите подозрительные файлы, щелкните по нему правой кнопкой мыши и нажмите «Завершить задачу».

- Теперь нажмите клавишу Windows + R, чтобы открыть окно окна RUN. Введите appwiz.cpl, откроется окно «Программы и функции».

- Выберите все подозрительные программы и удалите их по одному. По завершении удаления перезагрузите компьютер и снова перейдите в окно «Программы и функции», чтобы проверить, присутствует ли еще приложение.

- Убедившись, нажмите клавишу Windows + R, чтобы открыть окно окна RUN. Напечатайте regedit на нем, нажмите «ОК», а затем «Да».

- Пройдите через файлы HKEY, HKLM и т.д. и найдите все подозрительные файлы и удалите их.

- Вы также можете удалить вредоносные расширения из своих браузеров.

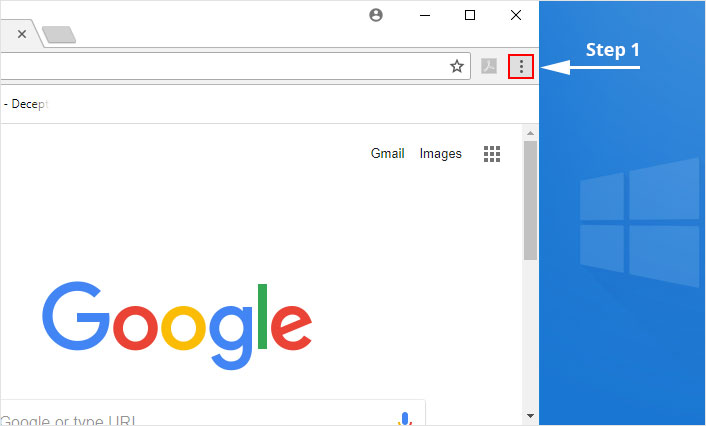

1. Нажмите на значок «Настройка и управление» в правом верхнем углу Google Chrome.

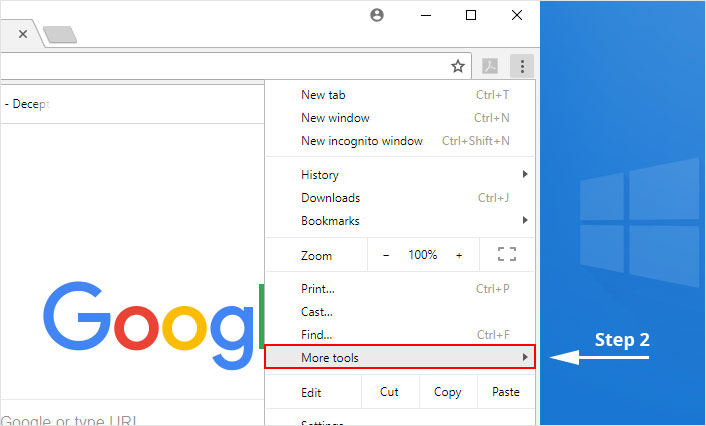

2. Выберите в меню "Другие инструменты".

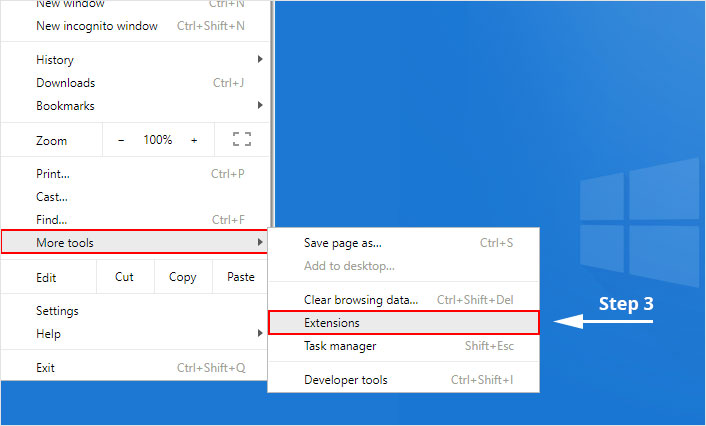

3. Select "Extensions" from the side menu.

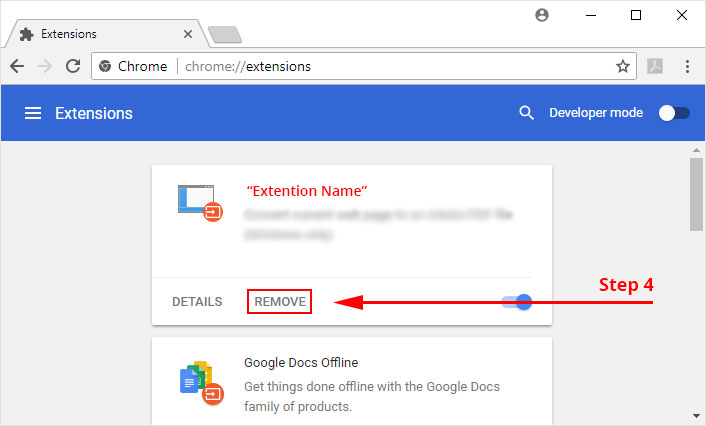

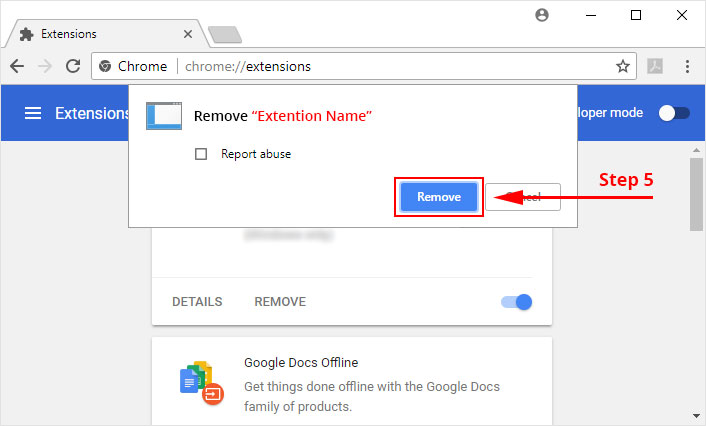

4. Нажмите кнопку «Удалить» рядом с расширением, которое вы хотите удалить.

5. Снова будет запрошено подтверждение, нажмите «Удалить», и расширение будет удалено из системы.

Теперь, когда мы успешно устранили расширение вредоносного браузера, нам необходимо создать надежный брандмауэр, чтобы избежать такой ситуации, которая делает нашу систему и конфиденциальность уязвимыми для различных онлайн-угроз.

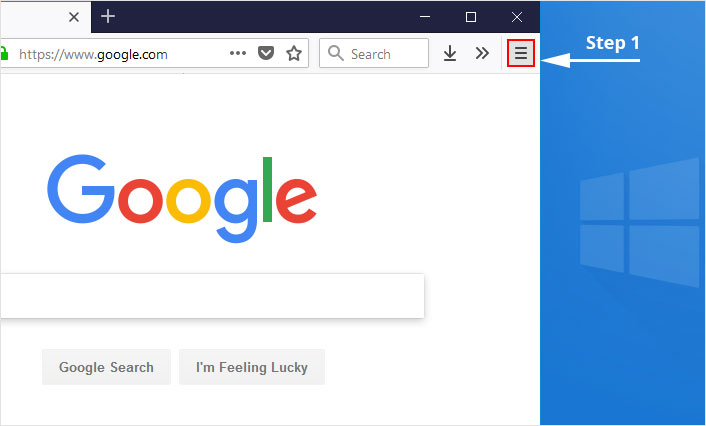

1. Нажмите на кнопку «Меню» в верхнем правом углу.

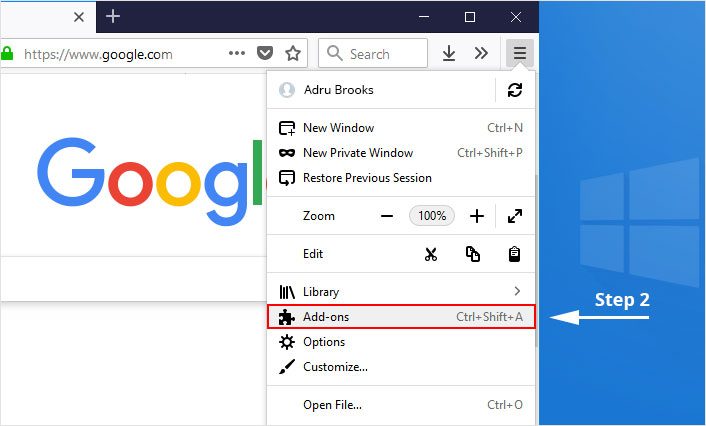

2. Выберите "Расширения" из меню.

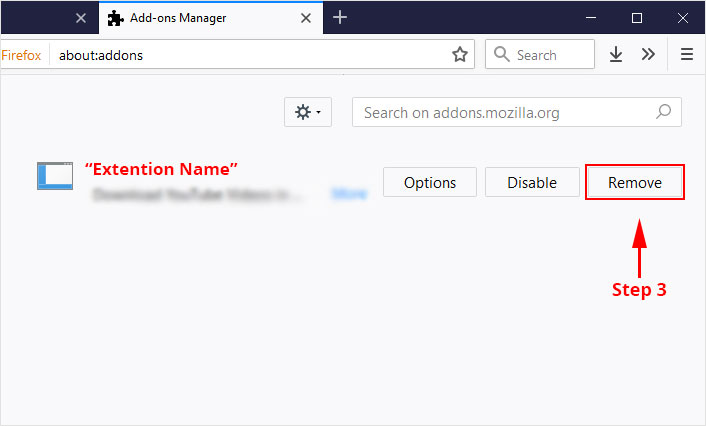

3. Нажмите кнопку «Удалить» рядом с расширением, от которого вы хотите избавиться.

Теперь, когда мы успешно устранили расширение вредоносного браузера, нам необходимо создать надежный брандмауэр, чтобы избежать такой ситуации, которая делает нашу систему и конфиденциальность уязвимыми для различных онлайн-угроз.

Иногда метод вручную не работает в ОС Windows, так как трудно найти подозрительные и измененные файлы реестра. С другой стороны, если вы удалите какой-нибудь полезный файл, окна перестанут работать должным образом.

Поэтому мы настоятельно рекомендуем программу Automatic tool для предотвращения атаки вируса Ground.exe на вашем компьютере.

Чтобы получить более полную информацию о безопасности в отношении предотвращения кибератак и угроз безопасности в Интернете, продолжайте посещать нас и не забудьте про Malware Crusher. Его 5-минутная функция может стать спасителем для вашего компьютера Windows.

Советы по предотвращению заражения вашей системы всеми вирусами и вредоносными программами:

- Включите блокировщик всплывающих окон: Всплывающие окна и реклама являются наиболее часто используемой тактикой киберпреступников и разработчиков с намерением распространить вредоносные программы. Поэтому избегайте сомнительных сайтов, программных обеспечений, всплывающих окон и т.д. Установите мощный блокировщик рекламы для Chrome, Mozilla, и Internet Explorer.

- Не забывайте обновлять ваш Windows: чтобы избегать таких заражений, мы рекомендуем обновлять систему через автоматическое обновление Windows. Так ваша система может избегать заражений вирусами. Согласно опросу, устаревшие/ старые версии операционной системы Windows легче подвержены заражениям вирусами.

- Сторонняя установка: старайтесь избегать сайтов для скачивания бесплатных программных обеспечений, так как они обычно в комплекте устанавливают программное обеспечение с другими установками и файлами заглушки.

- Регулярное резервное копирование: регулярное и периодическое резервное копирование помогает вам держать ваши данные в безопасности в случае заражения вирусом или любым другим заражением. Таким образом, регулярно сохраняйте важные файлы на облачном диске или внешнем жестком диске.

- Всегда пользуйтесь антивирусом: Меры предосторожности всегда лучше, чем лечение последствий. Рекомендуем установить антивирус ITL Total Security или Malware Removal Tool например Download Virus RemovalTool